Säkerhet är tveklöst avgörande för ett företags verksamhet. Men även om internt skydd är av stor betydelse kan luckor i SaaS-säkerheten förstöra ett företag. Att erbjuda en SaaS-plattform till kunder utan att tillräckligt skydda deras data är helt enkelt inte acceptabelt för ett företag. Därför vill vi idag prata om SaaS-säkerhetsstandarder för 2025 och hur man uppfyller dem.

Vad är SaaS-säkerhet?

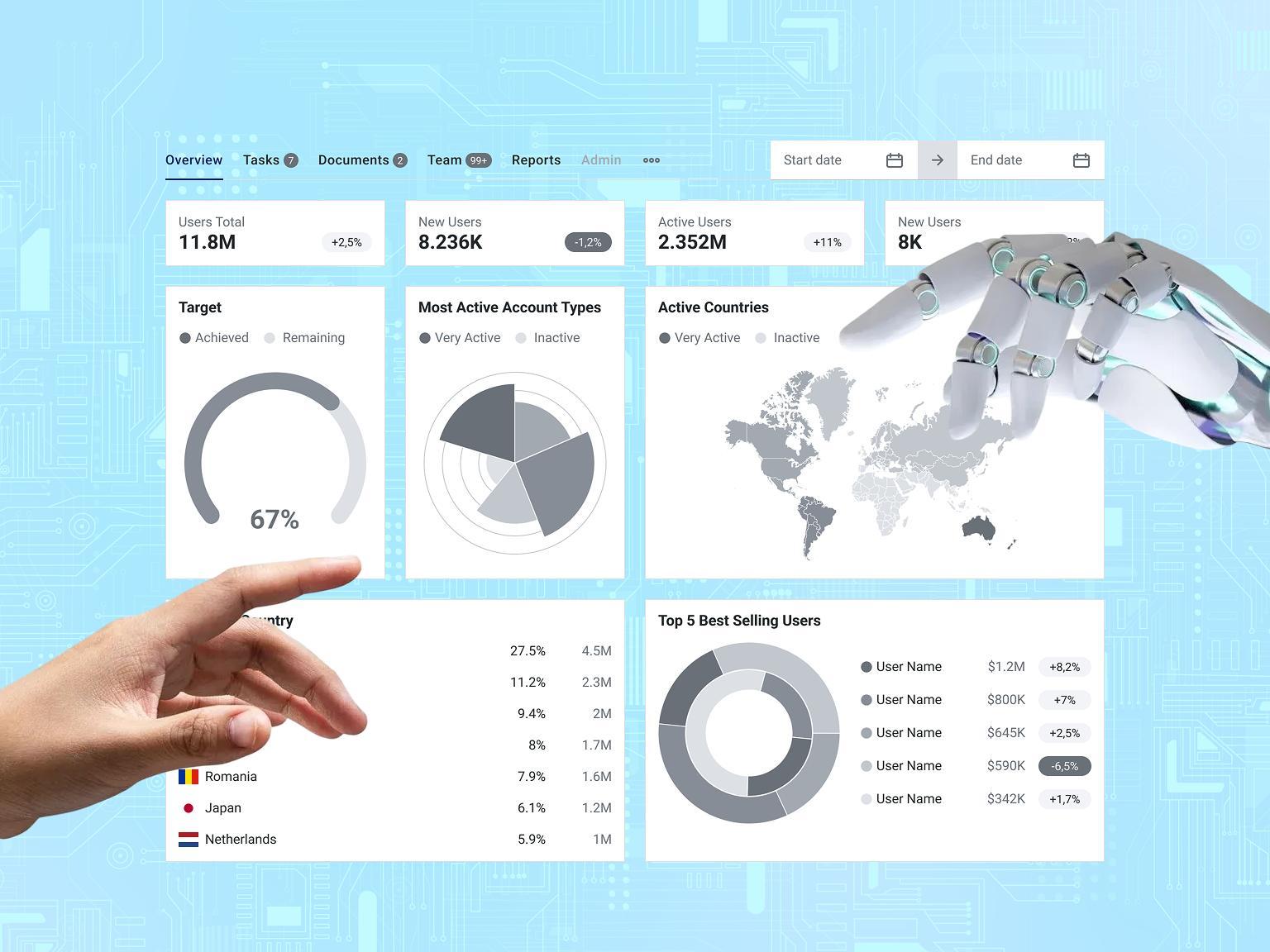

Det är handlingen att säkra SaaS-applikationer genom en kombination av aktiva och passiva metoder. Detta kan inkludera en flerlagersautentisering, kontinuerlig övervakning eller metoder för dataisolering. Vad som spelar roll är slutresultatet – att hålla varje klients data säker och oberoende av andras, med minimal risk för att angripare får tillgång till eller kontroll över den.

Kort sagt är SaaS-säkerhet allt du som företag gör för att skydda känslig information och verksamhet. Låt oss lära oss hur man säkrar SaaS-applikationer, med början i de problem du kan stöta på.

Vanliga säkerhetsutmaningar i SaaS-plattformar

Även om varje företag är unikt, är experter överens om att SaaS-plattformar tenderar att ha samma allmänna risker. De flesta av dessa hotar specifikt användardata, men det är naturligtvis leverantörens uppgift att skydda sina kunder. Här är vad du står inför när det gäller SaaS-säkerhetsproblem.

Sårbarheter i fleranvändarmiljöer

Att hosta en fleranvändarplattform skapar behovet av att hålla deras data både säkra från externa hot och isolerade från varandra. Att bara köra en databas för alla följer inte precis bästa praxis för SaaS-säkerhet och skapar risk för datakontaminering eller integritetsbrott.

Obehörig åtkomst

Vare sig det sker genom nätfiske, illojala anställda eller läckor från kundens sida, är obehörig åtkomst till SaaS-plattformen en av de mest framträdande attackvektorerna inom SaaS-säkerhet. Att utbilda kunder om inloggningssäkerhet och förhindra obehörig åtkomst till deras databas är avgörande.

SaaS-integration

Även om integration av andra applikationer via API-anslutningar är viktigt, bör det göras i linje med bästa praxis för SaaS. En angripare kan använda ett felaktigt API för att få åtkomst till SaaS-plattformen, så det är viktigt att fokusera på att täppa till dessa luckor.

Leverantörsberoende

En kund som använder en SaaS-plattform lägger sin säkerhet i leverantörens händer. Det kräver tillit. Varje SaaS-säkerhetsintrång kan förstöra denna tillit, så det är avgörande att alltid följa bästa praxis. Dessutom är det viktigt att tydligt visa vilka åtgärder som vidtas för att skydda kunddata.

| Utmaning | Attackvektor |

|---|---|

| Fleranvändarmiljöer | Felaktig dataisolering |

| Obehörig åtkomst | Nätfiske, brist på autentiseringsmetoder |

| Integrationer | Felaktiga API:er och bristfällig integration |

| Leverantörsberoende | Dålig leverantörssäkerhet |

Fallstudie: Verkligt SaaS-säkerhetsintrång

För att bättre förstå SaaS-säkerhetskraven och varför säkerhetsfrågor behandlas med sådan allvar, låt oss titta på ett faktiskt fall av ett SaaS-intrång. Du kommer att se de potentiella effekterna av bristfälliga säkerhetsmetoder.

Bakgrund till incidenten

Som expertreporter visar delar anställda ofta data och företag lämnar resurser oanvända och oövervakade. Båda dessa är relevanta för vårt SaaS-säkerhetsexempel, intrånget hos Sitel, en tjänst ansluten till Okta.

Genast kan du förmodligen se att angripare här agerade smart – istället för att attackera Okta själva, riktade de in sig på deras partners med lägre profil och mindre säkerhet. Detta gjorde att de kunde få åtkomst.

Konsekvenser av intrång och återställningsinsatser

Först hade angriparna tur med att Sitel inte lagrade inloggningsuppgifter korrekt, då inloggningsinformation lämnades i klartext. Detta är en allvarlig överträdelse av bästa praxis för SaaS och gav angripare djupgående åtkomst till företaget. De skapade falska Microsoft 365-konton och gav sig själva administratörsbehörighet.

Därifrån handlade det bara om att sätta upp sätt att kontinuerligt spionera på företaget, vilket angriparna gjorde med lätthet. De ändrade regler för e-postvidarebefordran för att möjliggöra ytterligare spioneri. Sammantaget varade attacken bara 25 minuter och avslutades framgångsrikt. Okta var sedan tvungna att utföra omfattande skadekontroll och kontakta alla som kunde ha påverkats.

Lärdomar och hur man förhindrar liknande intrång

Om du bryr dig om SaaS-säkerhet, glöm klartext när det gäller datalagring. Sitel och Okta skulle helt ha undvikit detta problem om data inte hade varit så lättillgänglig för angripare.

Bästa praxis för SaaS-säkerhet 2025

Nu när vi har pratat om hot och intrång, låt oss diskutera hur du kan stärka din egen säkerhet inför det kommande året.

Implementering av flerfaktorsautentisering (MFA)

Att ha flera kontroller för att verifiera en användares identitet gör det mindre troligt att ett lyckat nätfiske försök resulterar i ett intrång. Detta kan inkludera lager som ett lösenord, engångssäkerhetskoder eller identitetsbekräftelse via en extratjänst. Även om det naturligtvis är viktigt att säkerställa att tjänsten i sig har förstklassig säkerhet.

Att anta en Zero Trust-säkerhetsmodell

Anta inte att en enhet eller användare är betrodd, och upprätta efterlevnadskontroller vid varje interaktion. Bara för att en användare har åtkomst till en del av ett system bör det inte innebära att de automatiskt kan komma åt något annat.

Användning av Cloud Access Security Brokers (CASB)

Denna mjukvara är lite av ett multifunktionsverktyg som erbjuder kryptering, autentiseringskontroller och till och med förebyggande av skadlig kod. Observera dock att dessa vanligtvis är tredjepartslösningar, och granska noggrant alla leverantörer du skaffar CASB från.

Använda hotinformation för proaktivt försvar

Analysera ditt system och förstå vilka de troliga attackvektorerna är, vilket gör att du aktivt kan bygga upp försvar mot dessa potentiella intrång. Övervaka kontinuerligt information om attacker för att hålla dig medveten om möjliga hot.

AI och maskininlärning för avancerad hotdetektering

En vältränad AI-modell kan hantera övervakning och varna dig om attacker samtidigt som den undersöker ditt system efter luckor i SaaS-säkerhetskontrollerna. På så sätt får du kontinuerliga uppdateringar för din säkerhet.

Kontinuerlig övervakning och säkerhetsrevisioner

Även utan AI är det absolut avgörande att hålla ett öga på ditt system och bedöma möjliga hot och säkerhetsluckor. Tillfälliga externa revisioner kan också hjälpa till att upptäcka problem som dina interna kontroller har missat.

Skydda SaaS-data med kryptering och nyckelhantering

Som vi visade med Sitel-fallet är brist på datakryptering ett allvarligt misstag. Det kan leda till stora intrång. På liknande sätt är att lämna dekrypteringsnycklar lättillgängliga nästan detsamma som att lagra data i klartext, så skydda dem bakom autentiseringslager.

Stärka efterlevnad och styrning

En avgörande del av att närma sig SaaS-säkerhet är att fastställa specifika styrningsregler för separata applikationer och processer. Beroende på hur din plattform hanterar känslig data kan det kräva vissa specifika efterlevnadsregler.

Avancerade strategier för att säkra SaaS-plattformar

Förståeligt nog nöjer sig vissa företag inte bara med allmänna metoder utan vill göra mer. Här är några ytterligare sätt att säkerställa din SaaS-säkerhet.

Hantering av molnsäkerhetsläge (CSPM)

CSPM övervakar ständigt din SaaS-miljö och belyser risker, upptäcker eventuella hot och arbetsflödesstörningar. Det hjälper också till att upptäcka felkonfigurationer i SaaS-säkerheten, vilket kan vara ett osynligt hot mot ekosystemet.

Använda AI för beteendeanalys

Förutom att användas för proaktiv övervakning, täcker AI även ett annat användningsfall inom bästa praxis för SaaS-säkerhet. Den kan samla in data om hur människor interagerar med din SaaS-plattform och bedöma vilka av deras handlingar (eller passivitet) som kan utgöra en risk för systemet. Detta kan vara värdefullt för att utbilda anställda och förhindra nätfiske eller obehörig åtkomst.

Avancerade lösningar för identitets- och åtkomsthantering (IAM)

Varje anställd eller användare har sin egen unika identitet med specifika åtkomstbegränsningar. För att säkerställa SaaS-säkerhet är det viktigt att lagra dessa identiteter i lager, där en användare kan ha stora privilegier inom en applikationssektor men begränsade i en annan. Detta garanterar minimala arbetsflödesstörningar samtidigt som användarna fortfarande kan komma åt all relevant data.

Implementera säkra SaaS-integrationer

Som vi har påpekat i avsnittet om utmaningar kan dåliga integrationer hota SaaS-säkerheten. Det uppenbara att göra är därför att se till att de är korrekt inställda, till exempel genom att validera indata. Detta hjälper till att bekräfta att inloggningsförsök är auktoriserade och att åtkomstförfrågningar kommer från en verklig källa.

Upptäckt och övervakning av appar för dolda risker

Sist på vår lista över bästa praxis för SaaS-säkerhet är att övervaka din trafik för att upptäcka försök till appanslutningar och bedöma deras tillförlitlighet. Att spåra detta gör att du kan upptäcka risker som du annars inte skulle ha varit medveten om. Faktum är att konsekvent övervakning med regelbunden riskbedömning är en av de bästa sakerna man kan göra för sin SaaS-plattform.

| Praxis | Typ av hot som isoleras |

|---|---|

| Konstant övervakning | Externa attacker |

| Säkra integrationer | API-anslutningar med låg säkerhet |

| Åtkomst- och identitetshantering | Obehörig åtkomst, nätfiske, läckage av inloggningsuppgifter |

| AI-användning | Riskförstärkande beteende, obemärkt extern åtkomst |

Skydda din SaaS från cyberhot med Jetbase

Som du kan se finns det gott om hot mot SaaS-säkerheten, men lika många sätt att förbättra den för ditt företag. Om du vill säkerställa att din data är säker för 2025 och den överskådliga framtiden, ta hjälp av ett professionellt team som JetBase.

Vår omfattande erfarenhet av SaaS-plattformar, inklusive cybersäkerhetsprodukter, gör att vi kan skapa skräddarsydda, säkra lösningar och förbättra befintliga system. Teamet betonar säkerhet och kvalitet för varje projekt vi tar oss an, och ditt kan bli nästa. Om du är redo att anamma bästa praxis för SaaS-säkerhet, skicka oss ett meddelande.