Sikkerhed er uden tvivl afgørende for en virksomheds drift. Men selvom intern beskyttelse er yderst vigtig, kan huller i SaaS-sikkerheden ødelægge en virksomhed. At tilbyde en SaaS-platform til kunder uden tilstrækkeligt at beskytte deres data er simpelthen ikke acceptabelt for en virksomhed. Derfor vil vi i dag tale om SaaS-sikkerhedsstandarder for 2025 og hvordan man opfylder dem.

Hvad er SaaS-sikkerhed?

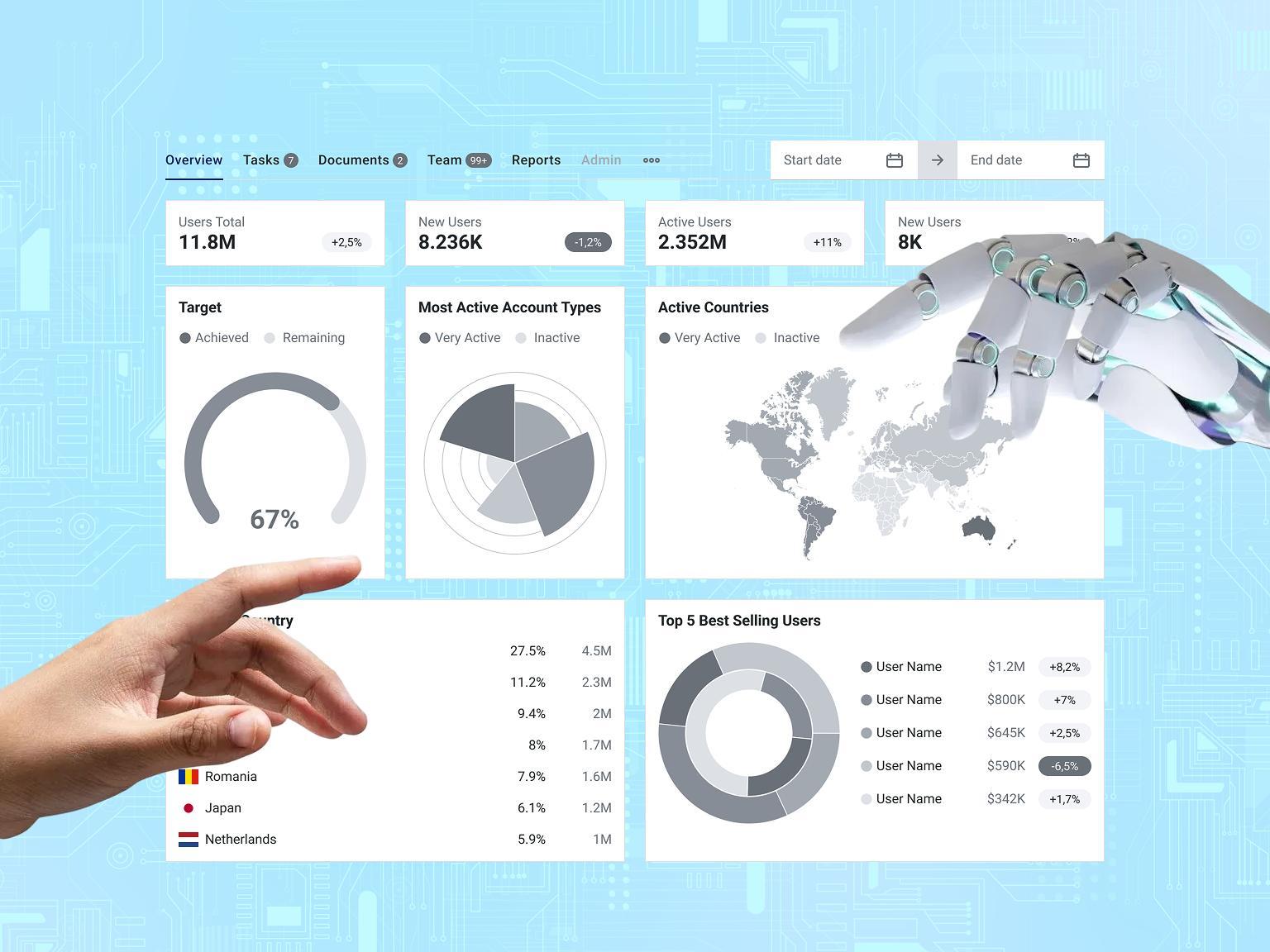

Det er handlingen at sikre SaaS-applikationer gennem en kombination af aktive og passive praksisser. Dette kan omfatte en opsætning af flerlagsautentificering, kontinuerlig overvågning eller dataindsolation. Det, der betyder noget, er slutresultatet – at holde hver enkelt kundes data sikre og uafhængige af andre, med minimal risiko for, at angribere får adgang til eller kontrol over dem.

Kort sagt er SaaS-sikkerhed alt, hvad du som virksomhed gør for at holde følsomme oplysninger og operationer sikre. Lad os lære, hvordan man sikrer SaaS-applikationer, begyndende med de problemer, du kan støde på.

Almindelige sikkerhedsudfordringer i SaaS-platforme

Selvom hver virksomhed er unik, er eksperter enige om, at SaaS-platforme har tendens til at have de samme generelle risici. De fleste af disse truer specifikt brugerdata, men det er naturligvis leverandørens opgave at beskytte deres kunder. Her er, hvad du står over for med SaaS-sikkerhedsproblemer.

Sårbarheder i multi-tenant-miljøer

Hosting af en multi-tenant-platform skaber behovet for at holde data både sikre mod eksterne trusler og isolerede fra hinanden. At køre blot én database for alle følger ikke ligefrem SaaS-sikkerhedsbest practices og skaber risiko for datakontaminering eller brud på privatlivets fred.

Uautoriseret adgang

Hvad enten det er via phishing, illoyale medarbejdere eller lækager fra kundernes side, er uautoriseret adgang til SaaS-platformen en af de mest fremtrædende angrebsvektorer inden for SaaS-sikkerhed. At uddanne kunder om login-sikkerhed og forhindre uautoriseret adgang til deres database er afgørende.

SaaS-integration

Selvom integration af andre applikationer via API-forbindelser er vigtig, bør det ske i overensstemmelse med SaaS best practices. En angriber kunne bruge en fejlbehæftet API til at få adgang til SaaS-platformen, så det er vigtigt at fokusere på at udbedre disse huller.

Leverandørafhængighed

En kunde, der bruger en SaaS-platform, lægger sin sikkerhed i leverandørens hænder. Det kræver tillid. Ethvert brud på SaaS-sikkerheden kan ødelægge denne tillid, så det er afgørende at følge best practices til enhver tid. Desuden er det også vigtigt at vise præcis, hvilke foranstaltninger der er truffet for at beskytte kundedata.

| Udfordring | Angrebsvektor |

|---|---|

| Multi-tenant-miljøer | Forkert dataindsolation |

| Uautoriseret adgang | Phishing, mangel på autentificeringsmetoder |

| Integrationer | Fejlbehæftede API'er og forkert integration |

| Leverandørafhængighed | Dårlig leverandørsikkerhed |

Casestudie: Faktisk SaaS-sikkerhedsbrud

For bedre at forstå SaaS-sikkerhedskravene, og hvorfor sikkerhedsproblemer behandles med så stor alvor, lad os se på et faktisk tilfælde af et SaaS-brud. Du vil se de potentielle virkninger af mangelfulde sikkerhedspraksisser.

Baggrund for hændelsen

Som ekspert rapporter viser, deler medarbejdere ofte data, og virksomheder lader ofte ressourcer være ubrugte og uden overvågning. Begge dele er relevante for vores SaaS-sikkerhedseksempel, bruddet hos Sitel, en tjeneste tilknyttet Okta.

Med det samme kan du sandsynligvis se, at angriberne her handlede smart – i stedet for at gå efter Okta selv, målrettede de deres partnere med en lavere profil og mindre sikkerhed. Dette gav dem adgang.

Brudets indvirkning og genopretningsbestræbelser

Først havde angriberne held med, at Sitel ikke gemte legitimationsoplysninger korrekt, da login-info lå i klartekst. Dette er en alvorlig overtrædelse af SaaS best practices og gav angriberne dybdegående adgang til virksomheden. De oprettede falske Microsoft 365-konti og gav sig selv administratorrettigheder.

Derfra handlede det blot om at oprette måder til kontinuerligt at spionere på virksomheden, hvilket angriberne gjorde med lethed. De ændrede regler for videresendelse af e-mails for at muliggøre yderligere spionage. Samlet set varede angrebet kun 25 minutter og sluttede succesfuldt. Okta måtte derefter udføre omfattende skadebegrænsning og kontakte alle, der kunne være blevet påvirket.

Lektioner lært, og hvordan man forhindrer lignende brud

Hvis du bekymrer dig om SaaS-sikkerhed, så glem alt om klartekst, når det kommer til datalagring. Sitel og Okta ville have undgået dette problem helt, hvis data ikke havde været så let tilgængelige for angribere.

SaaS-sikkerhedsbest practices for 2025

Nu hvor vi har talt om trusler og brud, lad os diskutere, hvordan du kan styrke din egen sikkerhed for det kommende år.

Implementering af multifaktorautentificering (MFA)

At have flere checks for at verificere en brugers identitet gør det mindre sandsynligt, at et succesfuldt phishing-forsøg vil resultere i et brud. Dette kan omfatte lag som en adgangskode, engangssikkerhedskoder eller identitetsbekræftelse via en ekstra tjeneste. Det er dog naturligvis vigtigt at sikre, at tjenesten selv har fremragende sikkerhed.

Anvendelse af en Zero Trust-sikkerhedsmodel

Antag ikke, at en enhed eller bruger er betroet, og etabler overholdelseskontroller ved hver interaktion. Bare fordi en bruger har adgang til en del af et system, bør det ikke betyde, at de automatisk kan få adgang til alt andet.

Anvendelse af Cloud Access Security Brokers (CASB)

Denne software er lidt af et multiværktøj, der tilbyder kryptering, legitimationskontrol og endda forebyggelse af malware. Bemærk dog, at disse typisk er tredjeparts, og undersøg alle leverandører, du anskaffer CASB fra.

Udnyttelse af trusselsinformation til proaktivt forsvar

Analyser dit system og forstå, hvad de sandsynlige angrebsvektorer er, hvilket vil give dig mulighed for aktivt at opbygge forsvar mod potentielle brud. Overvåg kontinuerligt information om angreb for at være opmærksom på mulige trusler.

AI og maskinlæring til avanceret trusselsdetektion

En velttrænet AI-model kan håndtere overvågning og advare dig om angreb, samtidig med at den undersøger dit system for huller i SaaS-sikkerhedskontroller. På denne måde får du kontinuerlige opdateringer til din sikkerhed.

Kontinuerlig overvågning og sikkerhedsrevisioner

Selv uden AI er det absolut afgørende at holde øje med dit system og vurdere mulige trusler og sikkerhedshuller. Lejlighedsvise eksterne revisioner kan også hjælpe med at opdage problemer, som dine interne kontroller har overset.

Beskyttelse af SaaS-data med kryptering og nøglehåndtering

Som vi demonstrerede med Sitel-sagen, er mangel på datakryptering en alvorlig fejl. Det kan føre til store brud. På samme måde er det stort set det samme som at lagre data i klartekst at efterlade dekrypteringsnøgler let tilgængelige, så beskyt dem bag autentificeringslag.

Styrkelse af compliance og governance

En afgørende del af tilgangen til SaaS-sikkerhed er at fastsætte specifikke governance-regler for separate applikationer og processer. Afhængigt af hvordan din platform arbejder med følsomme data, kan det kræve visse specifikke compliance-regler.

Avancerede strategier for sikring af SaaS-platforme

Forståeligt nok nøjes nogle virksomheder ikke med blot de generelle praksisser og ønsker at gøre mere. Her er nogle ekstra måder at sikre din SaaS-sikkerhed på.

Cloud Security Posture Management (CSPM)

CSPM overvåger konstant dit SaaS-miljø og fremhæver risici, idet den opdager trusler og arbejdsgangsforstyrrelser. Den hjælper også med at opdage forkert konfigurerede SaaS-sikkerhedsindstillinger, som kan udgøre en usynlig trussel mod økosystemet.

Udnyttelse af AI til adfærdsanalyse

Udover at blive brugt til proaktiv overvågning dækker AI også et andet anvendelsesområde inden for SaaS-sikkerhedsbest practices. Den kan indsamle data om, hvordan folk interagerer med din SaaS-platform og vurdere, hvilke af deres handlinger (eller mangel på handlinger) der kunne udgøre en risiko for systemet. Dette kan være værdifuldt for at uddanne medarbejdere og forhindre phishing eller uautoriseret adgang.

Avancerede Identity Access Management (IAM)-løsninger

Hver medarbejder eller bruger har sin egen unikke identitet med specifikke adgangsbegrænsninger. For at sikre SaaS-sikkerhed er det vigtigt at opbygge disse identiteter i lag, hvor en bruger kan have store privilegier i én applikationssektor, men begrænsede i en anden. Dette garanterer, at der vil være minimale arbejdsgangsforstyrrelser, mens brugere stadig kan få adgang til alle relevante data.

Implementering af sikre SaaS-integrationer

Som vi har påpeget i udfordringsafsnittet, kan dårlige integrationer true SaaS-sikkerheden. Det er derfor oplagt at sikre, at de er korrekt opsat, for eksempel ved at validere input. Dette hjælper med at bekræfte, at login-forsøg er autoriserede, og at adgangsanmodninger kommer fra en reel kilde.

App-opdagelse og -overvågning for skjulte risici

Sidst på vores liste over SaaS-sikkerhedsbest practices er handlingen med at overvåge din trafik for at opdage forsøgte app-forbindelser og vurdere deres troværdighed. Sporing af dette giver dig mulighed for at afdække risici, som du ellers ikke ville have været opmærksom på. Faktisk er konsekvent overvågning med regelmæssig risikovurdering en af de bedste ting, man kan gøre for sin SaaS-platform.

| Praksis | Type af isoleret trussel |

|---|---|

| Konstant overvågning | Eksterne angreb |

| Sikre integrationer | API-forbindelser med lav sikkerhed |

| Adgangs- og identitetsstyring | Uautoriseret adgang, phishing, læk af legitimationsoplysninger |

| Anvendelse af AI | Risikofremmende adfærd, uopdaget ekstern adgang |

Beskyt din SaaS mod cybertrusler med Jetbase

Som du kan se, er der masser af trusler mod SaaS-sikkerhed, men lige så mange måder at forbedre den på for din virksomhed. Hvis du vil sikre, at dine data er sikre for 2025 og den overskuelige fremtid, kan du rekruttere hjælp fra et professionelt team som JetBase.

Vores omfattende erfaring med SaaS-platforme, herunder cybersecurity-produkter, sætter os i stand til at skabe tilpassede, sikre løsninger og forbedre eksisterende systemer. Teamet lægger vægt på sikkerhed og kvalitet i hvert projekt, vi tager fat på, og dit kan blive det næste. Hvis du er klar til at omfavne SaaS-sikkerhedsbest practices, send os en besked.