A medida que la industria de la salud transita rápidamente hacia el mundo digital, la necesidad de asegurar la información de salud sensible nunca ha sido más crítica. En los EE. UU., la Ley de Portabilidad y Responsabilidad del Seguro Médico (HIPAA), promulgada en 1996, establece estándares rigurosos para garantizar la privacidad y seguridad de los datos de los pacientes.

Con el creciente uso de los registros de salud electrónicos (EHR), el cumplimiento de HIPAA es más importante que nunca. Garantizar el cumplimiento no solo genera confianza, sino que también protege a las organizaciones de sanciones severas. Este artículo explora los pasos prácticos para lograr el cumplimiento de HIPAA, con un enfoque en AWS como una solución segura y escalable para aplicaciones de atención médica.

Protección de los datos del paciente: una prioridad crítica

La atención al paciente puede ser la prioridad de las organizaciones de atención médica, pero la protección de los datos del paciente es igual de vital. En JetBase, manejamos grandes cantidades de datos de salud personales, y salvaguardarlos sigue siendo una prioridad principal en cada proyecto que emprendemos. Bajo HIPAA, esta información sensible se conoce como Información de Salud Protegida (PHI), que incluye cualquier dato que pueda usarse para identificar a un paciente.

HIPAA describe 18 identificadores específicos que caen bajo PHI. Estos identificadores incluyen información tradicional como registros médicos y resultados de laboratorio. Sin embargo, con la naturaleza evolutiva de los datos de salud digitales, los expertos abogan por la inclusión de nuevas categorías, como la actividad en redes sociales y el estado LGBTQ+, bajo los estándares de privacidad modernos.

Ejemplos de PHI bajo las regulaciones HIPAA:

- Nombre

- Dirección (hasta el nivel de la calle)

- Fechas relacionadas con el individuo (cumpleaños, admisiones, altas, fallecimiento)

- Números de teléfono

- Direcciones de correo electrónico

- Números de seguridad social

- Números de expedientes médicos

- Números de beneficiario del plan de salud

- Identificadores de dispositivos y números de serie

- Direcciones IP

- Datos biométricos (huellas dactilares, impresiones de voz)

- Fotografías de cuerpo entero

- Números o características de identificación únicos

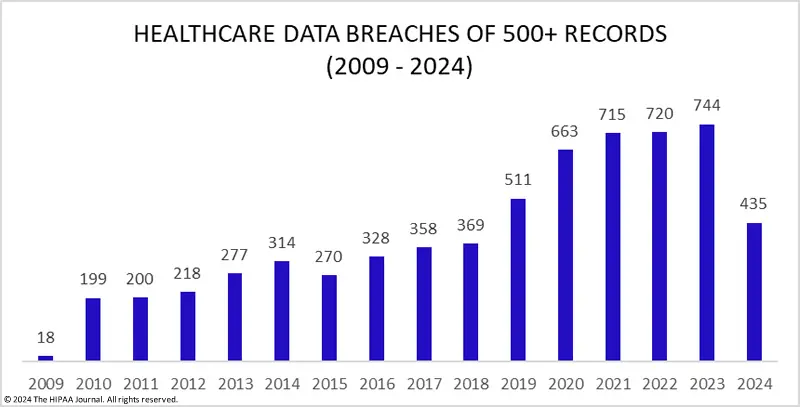

La creciente amenaza de las filtraciones de datos

A pesar de los claros estándares de HIPAA para proteger la PHI, las organizaciones de atención médica continúan enfrentando riesgos de filtraciones de datos, a menudo debido al incumplimiento de estas regulaciones. Desde 2009, múltiples filtraciones de alto perfil han expuesto información sensible de los pacientes y han provocado consecuencias significativas.

Las violaciones más comunes de HIPAA que conducen a filtraciones incluyen:

- Acceso no autorizado a registros de atención médica

- Falta de análisis de riesgos en toda la organización

- Prácticas deficientes de gestión de riesgos

- Retrasos en el acceso de los pacientes a sus expedientes médicos

- Falta de un Acuerdo de Asociado Comercial (BAA) que cumpla con HIPAA

- Controles de acceso inadecuados para ePHI

- Falta de cifrado de datos o aplicación de protecciones equivalentes

- Notificaciones de violación tardías (excediendo el límite de 60 días)

- Divulgación no autorizada de PHI

- Eliminación incorrecta de PHI

Consecuencias de las violaciones de HIPAA

Las violaciones de HIPAA tienen graves repercusiones. Las multas pueden oscilar entre miles y miles de millones de dólares, según la gravedad y la escala de la violación. La Oficina de Derechos Civiles (OCR) del Departamento de Salud y Servicios Humanos es responsable de emitir sanciones, pero en algunos casos, las violaciones resultan en asistencia técnica o planes de acción correctiva.

Por ejemplo, en 2022, la Oklahoma State University – Center for Health Sciences fue multada con 875,000 dólares por no realizar un análisis de riesgos, informar incidentes de seguridad y emitir notificaciones de violación adecuadas. Esto afectó a 279,865 personas. Otro caso en 2024 vio al Montefiore Medical Center multado con 4,750,000 dólares por no realizar un análisis de riesgos exhaustivo y por negligencia en la supervisión de los sistemas que contenían ePHI.

Además, Kaiser Foundation Health Plan Inc. está actualmente bajo investigación por divulgar los datos de 13.4 millones de personas a terceros (como Microsoft y Google) a través de tecnologías de seguimiento en sus sitios web y aplicaciones. Esto está a punto de convertirse en la mayor filtración de datos de atención médica hasta la fecha.

Mitigación de riesgos y garantía de cumplimiento

Las organizaciones de atención médica deben adoptar medidas proactivas para evitar violaciones de HIPAA y garantizar la seguridad de los datos de los pacientes. Al mantenerse vigilantes, las organizaciones de atención médica pueden evitar costosas filtraciones mientras mantienen la confianza del paciente.

Medidas para evitar violaciones de HIPAA:

| Las evaluaciones de riesgo regulares son esenciales para identificar posibles vulnerabilidades. | La implementación de protocolos de cifrado robustos para toda la ePHI, ya sea en tránsito o en reposo, es igualmente crítica. | Limitar el acceso a la PHI según los roles laborales y realizar capacitaciones continuas del personal sobre el cumplimiento de HIPAA son prácticas fundamentales. | Realizar auditorías de rutina para asegurar que todos los sistemas cumplen con el marco de seguridad de HIPAA. |

Estrategias clave para mantener seguros los datos de los pacientes y garantizar el cumplimiento de HIPAA

Las soluciones en la nube como AWS brindan a las organizaciones de atención médica la flexibilidad, escalabilidad y seguridad necesarias para cumplir con los requisitos de HIPAA. AWS opera con un modelo de responsabilidad compartida, donde proporciona la infraestructura segura mientras los clientes son responsables de configurar y administrar los servicios de forma segura. Al aprovechar AWS, las organizaciones de atención médica pueden construir aplicaciones seguras y compatibles con los requisitos de atención médica de manera eficiente.

Lista de verificación de cumplimiento de HIPAA para proteger la información de salud personal:

- Educar al personal de atención médica

Proporcionar capacitación regular sobre las regulaciones de HIPAA y la importancia de salvaguardar la PHI. - Restringir el acceso a datos y aplicaciones

Limitar el acceso a la PHI solo a las personas autorizadas que lo necesitan para realizar sus tareas. - Implementar controles de uso de datos

Establecer políticas claras sobre el uso, intercambio y transmisión de PHI. - Registrar y monitorear la actividad del sistema

Mantener registros detallados de quién accede a la PHI y revisar regularmente estos registros en busca de actividad sospechosa. - Cifrar datos sensibles

Usar el cifrado para proteger la PHI, tanto cuando se almacena como cuando se transmite. - Proteger dispositivos móviles

Asegurar que los dispositivos móviles utilizados para acceder o almacenar PHI estén debidamente protegidos, utilizando métodos como el cifrado y las capacidades de borrado remoto. - Mitigar riesgos de dispositivos conectados

Proteger los dispositivos conectados a la red, como equipos médicos, del acceso no autorizado. - Realizar evaluaciones de riesgos regulares

Realizar evaluaciones de rutina para identificar y abordar vulnerabilidades en sus sistemas y procesos. - Utilizar copias de seguridad de datos fuera del sitio

Realizar copias de seguridad de los datos de PHI regularmente y almacenarlos de forma segura fuera del sitio para garantizar la recuperación en caso de pérdida de datos. - Evaluar el cumplimiento de los asociados comerciales

Asegurarse de que todos los socios externos cumplan con HIPAA y hayan firmado acuerdos de asociado comercial.

Adherirse a esta lista de verificación es clave para mantener tanto el cumplimiento normativo como la confianza del paciente en la seguridad de sus datos de salud personales.

AWS y su modelo de responsabilidad compartida para el cumplimiento de HIPAA

AWS es una solución en la nube confiable, segura y escalable para aplicaciones de atención médica, que proporciona una infraestructura de TI de bajo costo que se alinea con los requisitos de cumplimiento de HIPAA. Con su modelo de responsabilidad compartida, AWS permite a las organizaciones de atención médica construir aplicaciones que salvaguardan la información de salud protegida (PHI) de manera efectiva. A continuación, se presentan cinco pasos esenciales para crear aplicaciones compatibles con HIPAA utilizando AWS.

1. Convertirse en un asociado comercial (BA)

En el ecosistema de la atención médica, las entidades cubiertas (como clínicas o compañías de seguros) y los socios externos (por ejemplo, proveedores de TI o equipos de desarrollo) manejan la PHI de manera diferente según las regulaciones de HIPAA. Un Acuerdo de Asociado Comercial (BAA) es un acuerdo legal que define las responsabilidades de cada parte con respecto a la PHI. Si está desarrollando un proyecto de atención médica, asegúrese de calificar como asociado comercial y de haber establecido un BAA tanto con la entidad cubierta como con AWS como su proveedor de la nube. Este acuerdo describe las funciones y obligaciones para garantizar que todas las partes cumplan con las regulaciones de HIPAA.

Obtenga más información sobre los BAA aquí.

2. Utilice únicamente servicios de AWS elegibles para HIPAA

AWS proporciona una lista de servicios elegibles para HIPAA que cumplen con los controles de seguridad necesarios y los requisitos contractuales para el manejo de PHI. Es crucial adherirse a estos servicios al desarrollar aplicaciones de atención médica para mantener el cumplimiento. Si bien puede usar cualquier servicio de AWS en una cuenta designada para HIPAA, solo aquellos enumerados como elegibles para HIPAA deben usarse para procesar, almacenar o transmitir PHI.

“Siempre que integramos servicios de terceros en nuestras aplicaciones, nos aseguramos de que cumplan con los estándares de elegibilidad de HIPAA, priorizando la seguridad y el cumplimiento en cada paso.”

— Shuhrat, Desarrollador Full Stack en JetBase

Para mantenerse al día sobre los servicios elegibles, consulte la Referencia de servicios elegibles para HIPAA para conocer las últimas ofertas. Estos servicios han sido verificados para cumplir con los estándares de privacidad y seguridad de HIPAA.

3. Habilite el cifrado para datos en tránsito y en reposo

El cifrado de datos es un requisito fundamental para proteger la PHI en AWS. Asegúrese de que toda la PHI esté cifrada tanto en tránsito como en reposo. Para los datos en reposo, utilice servicios como el cifrado de buckets S3, el cifrado de volúmenes EBS y el cifrado de bases de datos RDS. Para los datos en tránsito, aplique conexiones SSL/TLS para asegurar la transmisión.

AWS ofrece herramientas de cifrado como AWS Key Management Service (KMS), AWS CloudHSM y AWS Certificate Manager (ACM) para ayudarle a implementar estrategias de cifrado robustas. Además, asegúrese de administrar las credenciales y las claves API de forma segura y de rotarlas regularmente para mitigar los riesgos de seguridad.

“Nos aseguramos de que todos los datos estén cifrados tanto en tránsito como en reposo. Con AWS, es increíblemente sencillo, solo unos pocos clics.”

— Shuhrat, Desarrollador Full Stack en JetBase

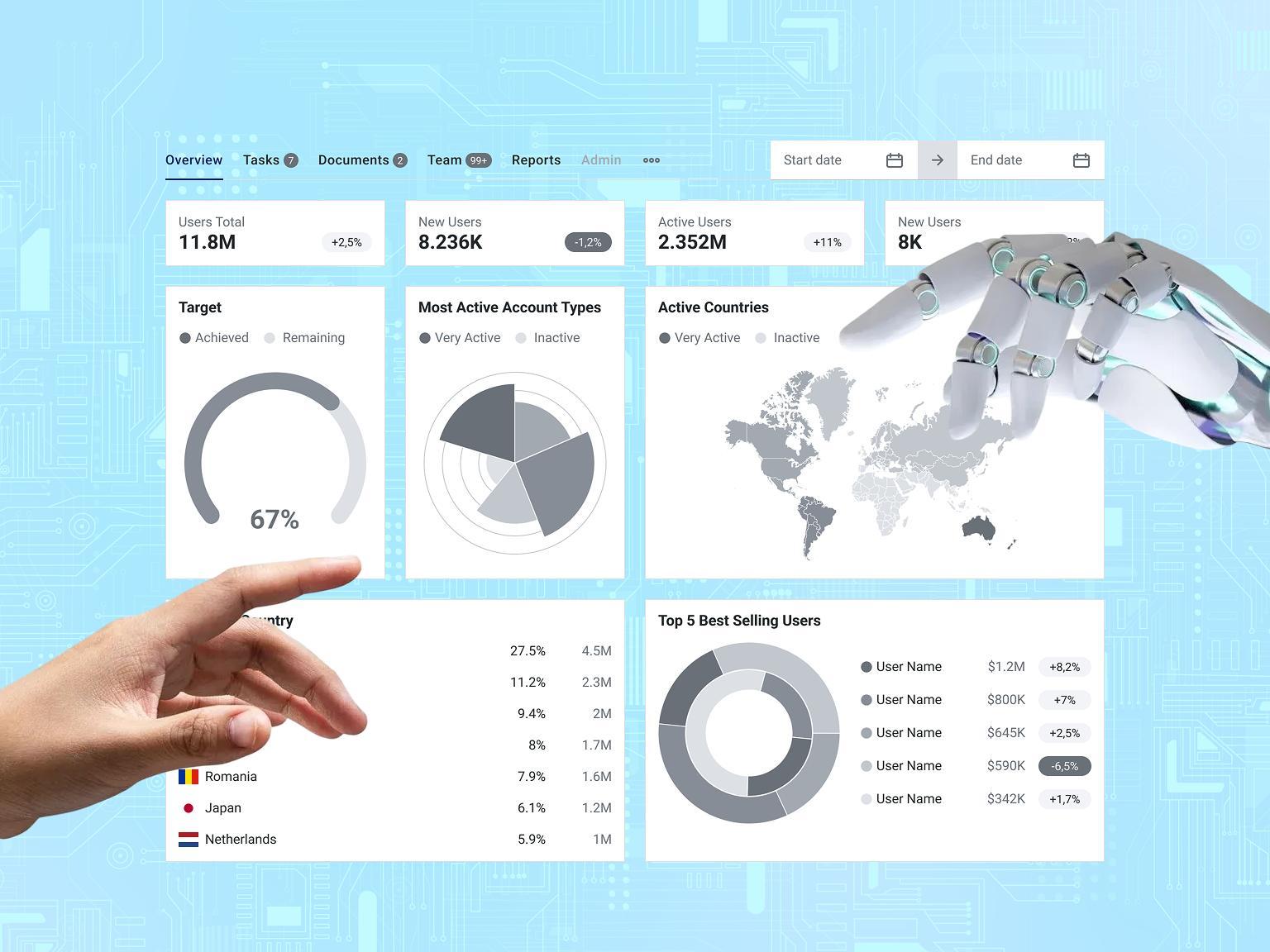

4. Realizar auditorías y evaluaciones de riesgos periódicas

Mantener el cumplimiento de HIPAA en AWS requiere auditorías continuas, evaluaciones de riesgos y revisiones de políticas. Las evaluaciones anuales ayudan a identificar vulnerabilidades del sistema, realizar análisis de deficiencias e implementar controles de mitigación de riesgos apropiados. Pruebe regularmente estos controles mediante pruebas de penetración, simulaciones de violación y escaneos de seguridad para asegurar su eficacia.

Todos los servicios de AWS que manejan PHI deben ser auditados de forma rutinaria, y cualquier problema de implementación identificado y resuelto con prontitud. Los ejercicios de simulación de violación también pueden ayudar a evaluar la efectividad de su plan de respuesta a incidentes. Herramientas como AWS CloudTrail y AWS Trusted Advisor son invaluables para monitorear la seguridad, el control de acceso y detectar actividades inusuales.

![Cloud Software Development [AWS].webp](/static/Cloud_Software_Development_AWS_a351611d38.webp)

Para resumir — Recomendaciones clave para el cumplimiento de HIPAA y el almacenamiento confiable de datos de pacientes en proyectos de atención médica

Como proveedor de TI especializado en desarrollo de atención médica, entendemos que garantizar el cumplimiento de HIPAA y el almacenamiento confiable de los datos de los pacientes no es solo una obligación regulatoria, sino un componente clave de la confianza del paciente. Elegir un proveedor de la nube como AWS, que ofrece servicios compatibles con HIPAA, es un paso importante. Sin embargo, es igualmente esencial firmar un Acuerdo de Asociado Comercial (BAA), que garantiza que todas las partes involucradas en el manejo de la PHI cumplan con los rigurosos estándares de HIPAA.

Si se está embarcando en su viaje de TI en el sector de la salud, JetBase está aquí para brindarle orientación experta y asegurar su cumplimiento con HIPAA. Con nuestro profundo conocimiento de las soluciones de salud digital y un compromiso con la seguridad, podemos ayudarle a navegar por las complejidades de la protección de datos del paciente. Contáctenos hoy mismo para obtener más información y una consulta gratuita.

Proteja su organización y a sus pacientes asociándose con expertos que priorizan la seguridad y el cumplimiento en cada solución. No espere a que ocurra una brecha, ¡comience con JetBase hoy!