I takt med att sjukvårdsbranschen snabbt övergår till den digitala världen har behovet av att säkra känslig hälsoinformation aldrig varit mer avgörande. I USA fastställer Health Insurance Portability and Accountability Act (HIPAA), som trädde i kraft 1996, stränga standarder för att säkerställa patientdatasekretess och säkerhet.

Med den ökande användningen av elektroniska hälsojournaler (EHR) är HIPAA-efterlevnad viktigare än någonsin. Att säkerställa efterlevnad bygger inte bara förtroende utan skyddar också organisationer från allvarliga påföljder. Denna artikel utforskar praktiska steg för att uppnå HIPAA-efterlevnad, med fokus på AWS som en säker och skalbar lösning för sjukvårdsapplikationer.

Skydd av patientdata: En kritisk prioritet

Patientsäkerhet kan vara i fokus för sjukvårdsorganisationer, men skydd av patientdata är lika viktigt. På JetBase hanterar vi stora mängder personlig hälsoinformation, och att skydda den förblir en högsta prioritet i varje projekt vi åtar oss. Enligt HIPAA kallas denna känsliga information för Skyddad Hälsoinformation (PHI), vilket inkluderar all data som kan användas för att identifiera en patient.

HIPAA beskriver 18 specifika identifierare som faller under PHI. Dessa identifierare inkluderar traditionell information som medicinska journaler och laboratorieresultat. Men med den föränderliga naturen hos digital hälsoinformation förespråkar experter att inkludera nyare kategorier – såsom sociala medieaktiviteter och HBTQ+-status – under moderna integritetsstandarder.

Exempel på PHI enligt HIPAA-bestämmelser:

- Namn

- Adress (ned till gatunivå)

- Datum relaterade till individen (födelsedagar, inläggningar, utskrivningar, dödsfall)

- Telefonnummer

- E-postadresser

- Personnummer

- Medicinska journalnummer

- Förmånsnummer för hälso- och sjukvårdsplaner

- Enhetsidentifierare och serienummer

- IP-adresser

- Biometriska data (fingeravtryck, röstavtryck)

- Helfoto

- Unika identifieringsnummer eller egenskaper

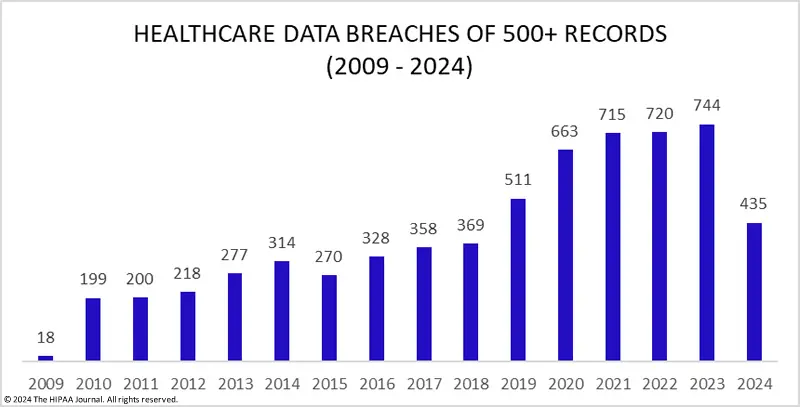

Det växande hotet från dataintrång

Trots HIPAA:s tydliga standarder för skydd av PHI fortsätter sjukvårdsorganisationer att möta risker från dataintrång, ofta på grund av bristande efterlevnad av dessa bestämmelser. Sedan 2009 har flera uppmärksammade intrång avslöjat känslig patientinformation och lett till betydande konsekvenser.

De vanligaste HIPAA-överträdelserna som leder till intrång inkluderar:

- Obehörig åtkomst till hälsojournaler

- Underlåtenhet att utföra en organisationstäckande riskanalys

- Dåliga riskhanteringsrutiner

- Förseningar med att ge patienter tillgång till sina hälsojournaler

- Brist på ett HIPAA-kompatibelt Business Associate Agreement (BAA)

- Otillräckliga åtkomstkontroller för ePHI

- Underlåtenhet att kryptera data eller tillämpa motsvarande skydd

- Försenade intrångsmeddelanden (överskrider 60-dagarsgränsen)

- Obehörigt avslöjande av PHI

- Felaktig bortskaffande av PHI

Konsekvenser av HIPAA-överträdelser

HIPAA-överträdelser får allvarliga följder. Böter kan sträcka sig från tusentals till miljarder dollar, beroende på överträdelsens allvar och omfattning. Department of Health and Human Services' Office for Civil Rights (OCR) ansvarar för att utfärda påföljder, men i vissa fall resulterar överträdelser i teknisk assistans eller åtgärdsplaner.

Till exempel fick Oklahoma State University – Center for Health Sciences 2022 böta 875 000 dollar efter att ha misslyckats med att utföra en riskanalys, rapportera säkerhetsincidenter och utfärda korrekta intrångsmeddelanden. Detta drabbade 279 865 individer. Ett annat fall 2024 såg att Montefiore Medical Center bötfälldes 4 750 000 dollar för att ha misslyckats med att utföra en omfattande riskanalys och försummat att övervaka system som innehåller ePHI.

Dessutom utreds Kaiser Foundation Health Plan Inc. för närvarande för att ha avslöjat data för 13,4 miljoner individer till tredje parter (som Microsoft och Google) genom spårningstekniker på sina webbplatser och appar. Detta förväntas bli det största dataintrånget inom hälso- och sjukvården hittills.

Mildra risker och säkerställa efterlevnad

Sjukvårdsorganisationer måste vidta proaktiva åtgärder för att undvika HIPAA-överträdelser och säkerställa patientdatasäkerhet. Genom att vara vaksamma kan sjukvårdsorganisationer undvika kostsamma intrång samtidigt som de bibehåller patientförtroendet.

Åtgärder för att undvika HIPAA-överträdelser:

| Regelbundna riskbedömningar är avgörande för att identifiera potentiella sårbarheter. | Implementering av starka krypteringsprotokoll för all ePHI, både under överföring och i vila, är lika kritiskt. | Begränsning av åtkomst till PHI baserat på arbetsroller och kontinuerlig personalutbildning om HIPAA-efterlevnad är grundläggande metoder. | Utför rutinmässiga revisioner för att säkerställa att alla system följer HIPAA:s säkerhetsramverk. |

Nyckelstrategier för att hålla patientdata säker och säkerställa HIPAA-efterlevnad

Molnlösningar som AWS ger sjukvårdsorganisationer den flexibilitet, skalbarhet och säkerhet som krävs för att uppfylla HIPAA-kraven. AWS verkar enligt en modell med delat ansvar, där AWS tillhandahåller den säkra infrastrukturen medan kunderna ansvarar för att konfigurera och hantera tjänster på ett säkert sätt. Genom att utnyttja AWS kan sjukvårdsorganisationer bygga säkra och kompatibla sjukvårdsapplikationer effektivt.

Checklista för HIPAA-efterlevnad för att skydda personlig hälsoinformation:

- Utbilda sjukvårdspersonal

Tillhandahåll regelbunden utbildning om HIPAA-bestämmelser och vikten av att skydda PHI. - Begränsa åtkomst till data och applikationer

Begränsa åtkomst till PHI endast till behöriga individer som behöver den för att utföra sina arbetsuppgifter. - Implementera datanvändningskontroller

Upprätta tydliga policyer för användning, delning och överföring av PHI. - Logga och övervaka systemaktivitet

Upprätthåll detaljerade register över vem som får åtkomst till PHI och granska regelbundet dessa loggar för misstänkt aktivitet. - Kryptera känslig data

Använd kryptering för att skydda PHI, både när den lagras och överförs. - Säkra mobila enheter

Se till att mobila enheter som används för att få åtkomst till eller lagra PHI är korrekt säkrade, med hjälp av metoder som kryptering och fjärrrensning. - Mildra risker från anslutna enheter

Skydda nätverksanslutna enheter, såsom medicinsk utrustning, från obehörig åtkomst. - Utför regelbundna riskbedömningar

Utför rutinmässiga utvärderingar för att identifiera och åtgärda sårbarheter i dina system och processer. - Använd säkerhetskopiering av data utanför anläggningen

Säkerhetskopiera regelbundet PHI-data och lagra den säkert utanför anläggningen för att säkerställa återställning vid dataförlust. - Utvärdera affärspartnernas efterlevnad

Se till att alla tredjepartspartners är HIPAA-kompatibla och har undertecknat affärspartneravtal.

Att följa denna checklista är nyckeln till att upprätthålla både efterlevnad av regelverk och patientförtroende för säkerheten i deras personliga hälsoinformation.

AWS och dess modell med delat ansvar för HIPAA-efterlevnad

AWS är en pålitlig, säker och skalbar molnlösning för sjukvårdsapplikationer, som tillhandahåller kostnadseffektiv IT-infrastruktur som överensstämmer med HIPAA-efterlevnadskraven. Med sin modell med delat ansvar gör AWS det möjligt för sjukvårdsorganisationer att bygga applikationer som effektivt skyddar skyddad hälsoinformation (PHI). Nedan följer fem viktiga steg för att skapa HIPAA-kompatibla applikationer med AWS.

1. Bli en Business Associate (BA)

I sjukvårdsekosystemet hanterar täckta enheter (som kliniker eller försäkringsbolag) och tredjepartspartners (t.ex. IT-leverantörer eller utvecklingsteam) PHI olika enligt HIPAA-bestämmelserna. Ett Business Associate Agreement (BAA) är ett juridiskt avtal som definierar varje parts ansvar avseende PHI. Om du utvecklar ett sjukvårdsprojekt, se till att du kvalificerar dig som en business associate och har upprättat ett BAA med både den täckta enheten och AWS som din molnleverantör. Detta avtal beskriver roller och skyldigheter för att säkerställa att alla parter följer HIPAA-bestämmelserna.

Läs mer om BAA här.

2. Använd endast HIPAA-kvalificerade AWS-tjänster

AWS tillhandahåller en lista över HIPAA-kvalificerade tjänster som uppfyller de nödvändiga säkerhetskontrollerna och avtalskraven för hantering av PHI. Det är avgörande att hålla sig till dessa tjänster vid utveckling av sjukvårdsapplikationer för att upprätthålla efterlevnad. Även om du kan använda vilken AWS-tjänst som helst i ett HIPAA-utsett konto, bör endast de som listas som HIPAA-kvalificerade användas för att bearbeta, lagra eller överföra PHI.

”När vi integrerar tredjepartstjänster i våra applikationer säkerställer vi att de uppfyller HIPAA-behörighetsstandarder, och prioriterar säkerhet och efterlevnad i varje steg.”

— Shuhrat, Full Stack Developer på JetBase

För att hålla dig uppdaterad om kvalificerade tjänster, se HIPAA Eligible Services Reference för de senaste erbjudandena. Dessa tjänster har verifierats för att uppfylla HIPAA-standarder för integritet och säkerhet.

3. Aktivera kryptering för data under överföring och i vila

Datakryptering är ett grundläggande krav för att säkra PHI på AWS. Se till att all PHI krypteras både under överföring och i vila. För data i vila, använd tjänster som S3 bucket-kryptering, EBS volymkryptering och RDS databaskryptering. För data under överföring, framtvinga SSL/TLS-anslutningar för att säkra överföringen.

AWS erbjuder krypteringsverktyg som AWS Key Management Service (KMS), AWS CloudHSM och AWS Certificate Manager (ACM) för att hjälpa dig att implementera robusta krypteringsstrategier. Se dessutom till att du hanterar hemligheter och API-nycklar säkert och roterar dem regelbundet för att mildra säkerhetsrisker.

”Vi säkerställer att all data krypteras både under överföring och i vila. Med AWS är det otroligt enkelt – bara några klick.”

— Shuhrat, Full Stack Developer på JetBase

4. Utför regelbundna revisioner och riskbedömningar

Att upprätthålla HIPAA-efterlevnad i AWS kräver pågående revisioner, riskbedömningar och policyöversyner. Årliga bedömningar hjälper till att identifiera systemets sårbarheter, utföra gapanalyser och implementera lämpliga riskreducerande kontroller. Testa regelbundet dessa kontroller genom penetrationstester, intrångssimuleringar och säkerhetsskanningar för att säkerställa att de är effektiva.

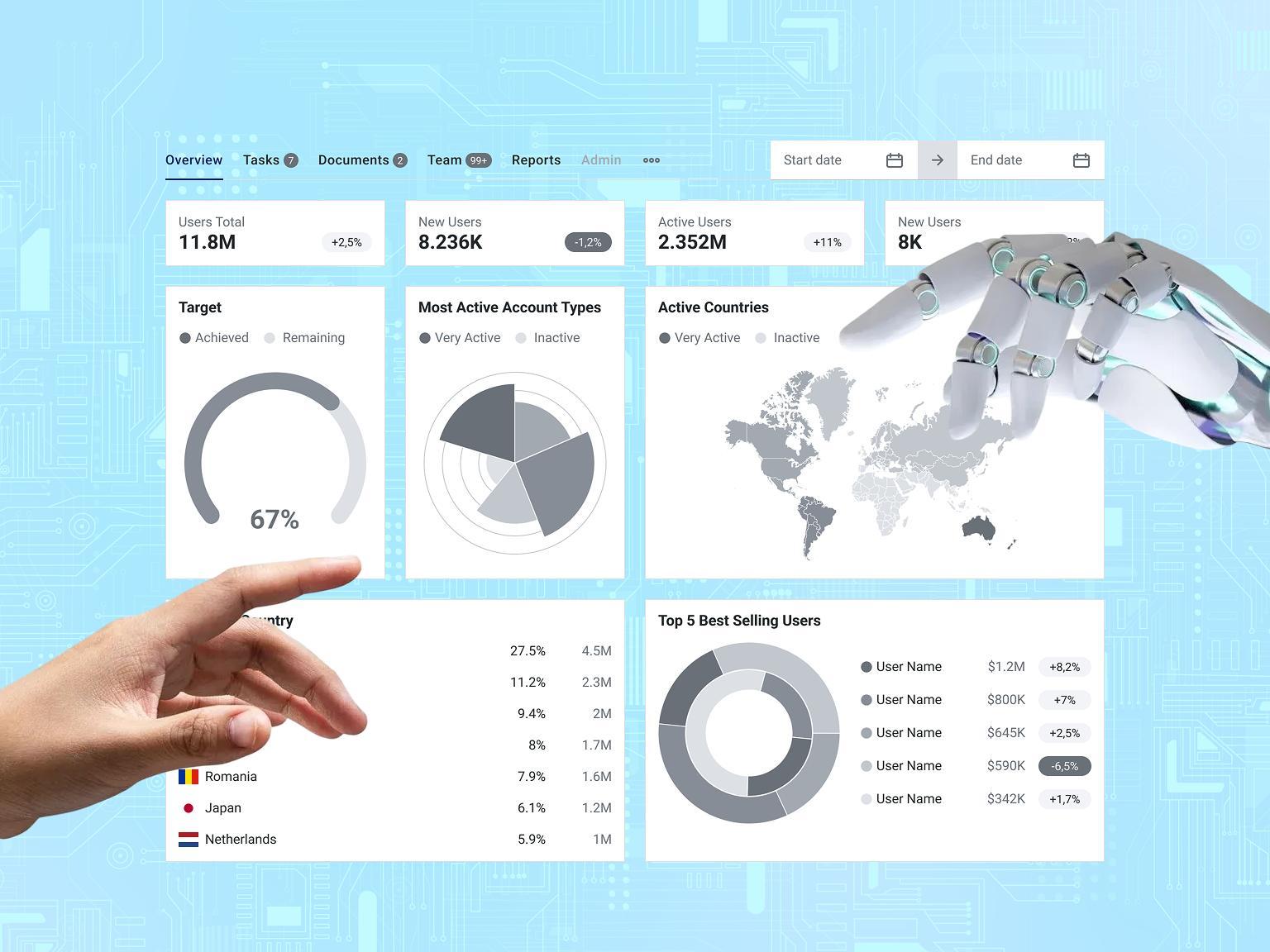

Alla AWS-tjänster som hanterar PHI bör granskas rutinmässigt, och eventuella distributionsproblem identifieras och åtgärdas omedelbart. Simulerade intrångsövningar kan också hjälpa till att utvärdera effektiviteten av din incidenthanteringsplan. Verktyg som AWS CloudTrail och AWS Trusted Advisor är ovärderliga för att övervaka säkerhet, åtkomstkontroll och upptäcka ovanlig aktivitet.

![Cloud Software Development [AWS].webp](/static/Cloud_Software_Development_AWS_a351611d38.webp)

Sammanfattningsvis – Nyckelrekommendationer för HIPAA-efterlevnad och pålitlig lagring av patientdata i vårdprojekt

Som IT-leverantör specialiserad på utveckling inom hälso- och sjukvården förstår vi att säkerställande av HIPAA-efterlevnad och pålitlig lagring av patientdata inte bara är en regulatorisk skyldighet utan en nyckelkomponent för patientförtroendet. Att välja en molnleverantör som AWS, som erbjuder HIPAA-kompatibla tjänster, är ett viktigt steg. Det är dock lika viktigt att underteckna ett Business Associate Agreement (BAA), vilket säkerställer att alla parter som är involverade i hanteringen av PHI följer HIPAA:s stränga standarder.

Om du påbörjar din IT-resa inom hälso- och sjukvården finns JetBase här för att ge expertvägledning och säkerställa din HIPAA-efterlevnad. Med vår djupa kunskap om digitala hälso- och sjukvårdslösningar och ett engagemang för säkerhet kan vi hjälpa dig att navigera i komplexiteten kring skydd av patientdata. Kontakta oss idag för mer information och en kostnadsfri konsultation.

Skydda din organisation och dina patienter genom att samarbeta med experter som prioriterar säkerhet och efterlevnad i varje lösning. Vänta inte tills ett intrång sker – kom igång med JetBase idag!