Efterhånden som sundhedsindustrien hurtigt overgår til den digitale verden, har behovet for at sikre følsomme sundhedsoplysninger aldrig været mere kritisk. I USA etablerer Health Insurance Portability and Accountability Act (HIPAA), vedtaget i 1996, strenge standarder for at sikre privatlivets fred og sikkerheden af patientdata.

Med den stigende brug af elektroniske patientjournaler (EHR'er) er HIPAA-overholdelse vigtigere end nogensinde. At sikre overholdelse opbygger ikke kun tillid, men beskytter også organisationer mod alvorlige bøder. Denne artikel udforsker praktiske trin til at opnå HIPAA-overholdelse, med fokus på AWS som en sikker og skalerbar løsning til sundhedsapplikationer.

Beskyttelse af patientdata: En kritisk prioritet

Patientpleje er måske i centrum for sundhedsorganisationer, men beskyttelse af patientdata er lige så vitalt. Hos JetBase håndterer vi store mængder personlige sundhedsdata, og at sikre dem forbliver en topprioritet i hvert projekt, vi påtager os. Under HIPAA omtales disse følsomme oplysninger som Protected Health Information (PHI), som omfatter alle data, der kan bruges til at identificere en patient.

HIPAA skitserer 18 specifikke identifikatorer, der falder ind under PHI. Disse identifikatorer omfatter traditionel information som journaler og laboratorieresultater. Men med den udviklende natur af digitale sundhedsdata taler eksperter for at inkludere nyere kategorier – såsom sociale mediers aktivitet og LGBTQ+-status – under moderne privatlivsstandarder.

Eksempler på PHI under HIPAA-reglerne:

- Navn

- Adresse (ned til gadeniveau)

- Datoer relateret til individet (fødselsdage, indlæggelser, udskrivelser, dødsfald)

- Telefonnumre

- E-mailadresser

- CPR-numre

- Journalnumre

- Numre til sundhedsplanmodtagere

- Enhedsidentifikatorer og serienumre

- IP-adresser

- Biometriske data (fingeraftryk, stemmeaftryk)

- Fuldansigtsfotografier

- Unikke identifikationsnumre eller -karakteristika

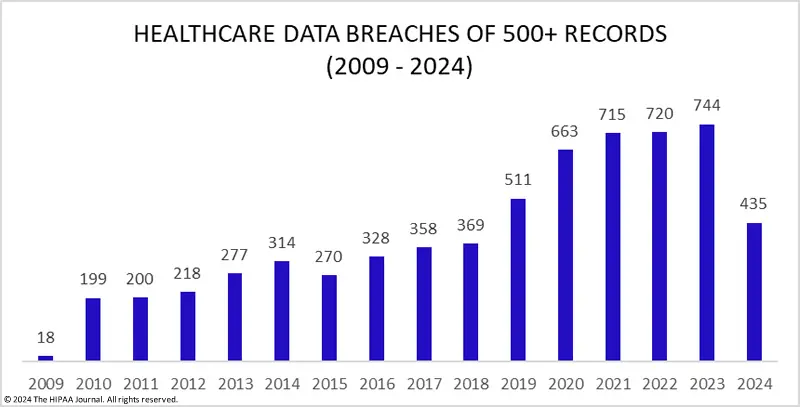

Den stigende trussel fra databrud

På trods af HIPAA's klare standarder for beskyttelse af PHI, står sundhedsorganisationer fortsat over for risici fra databrud, ofte på grund af manglende overholdelse af disse regler. Siden 2009 har flere højprofilerede brud afsløret følsomme patientoplysninger og ført til betydelige konsekvenser.

De mest almindelige HIPAA-overtrædelser, der fører til brud, omfatter:

- Uautoriseret adgang til sundhedsjournaler

- Manglende udførelse af organisation-dækkende risikoanalyse

- Dårlig risikostyringspraksis

- Forsinkelser i at give patienter adgang til deres sundhedsjournaler

- Manglende en HIPAA-kompatibel Business Associate Agreement (BAA)

- Utilstrækkelige adgangskontroller til ePHI

- Manglende kryptering af data eller anvendelse af tilsvarende beskyttelse

- Forsinkede brudanmeldelser (overskridelse af 60-dages fristen)

- Uautoriseret videregivelse af PHI

- Ukorrekt bortskaffelse af PHI

Konsekvenser af HIPAA-overtrædelser

HIPAA-overtrædelser har alvorlige konsekvenser. Bøder kan variere fra tusinder til milliarder af dollars, afhængigt af overtrædelsens alvor og omfang. Department of Health and Human Services' Office for Civil Rights (OCR) er ansvarlig for at udstede sanktioner, men i nogle tilfælde resulterer overtrædelser i teknisk assistance eller korrigerende handlingsplaner.

For eksempel blev Oklahoma State University – Center for Health Sciences i 2022 idømt en bøde på $875.000 efter at have undladt at udføre en risikoanalyse, rapportere sikkerhedsbrud og udstede korrekte brudanmeldelser. Dette berørte 279.865 individer. En anden sag i 2024 så Montefiore Medical Center idømt en bøde på $4.750.000 for at undlade at udføre en omfattende risikoanalyse og forsømme at overvåge systemer, der indeholder ePHI.

Desuden er Kaiser Foundation Health Plan Inc. i øjeblikket under efterforskning for at have videregivet data fra 13,4 millioner individer til tredjeparter (såsom Microsoft og Google) via sporingsteknologier på sine websteder og apps. Dette er på vej til at blive det største databrud inden for sundhedsvæsenet til dato.

Minimering af risiko og sikring af overholdelse

Sundhedsorganisationer skal træffe proaktive foranstaltninger for at undgå HIPAA-overtrædelser og sikre patientdata. Ved at være årvågne kan sundhedsorganisationer undgå kostbare brud, samtidig med at patienttilliden opretholdes.

Foranstaltninger til at undgå HIPAA-overtrædelser:

| Regelmæssige risikovurderinger er afgørende for at identificere potentielle sårbarheder. | Implementering af stærke krypteringsprotokoller for alle ePHI, både under overførsel og i hvile, er lige så kritisk. | Begrænsning af adgang til PHI baseret på jobroller og løbende medarbejderuddannelse i HIPAA-overholdelse er grundlæggende praksis. | Udfør rutinemæssige revisioner for at sikre, at alle systemer overholder HIPAA's sikkerhedsramme. |

Nøglestrategier for at holde patientdata sikre og sikre HIPAA-overholdelse

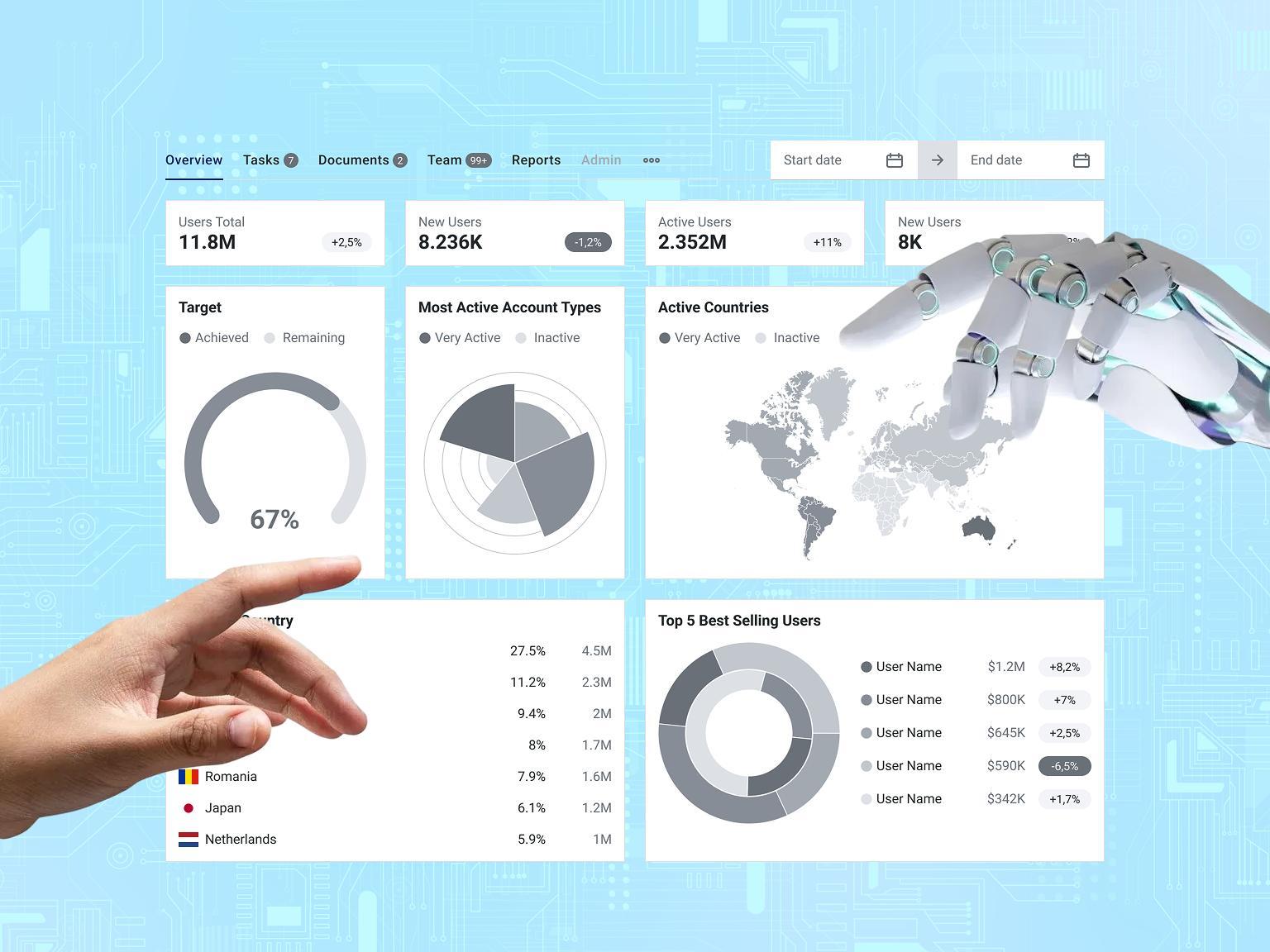

Cloudløsninger som AWS giver sundhedsorganisationer den fleksibilitet, skalerbarhed og sikkerhed, der er nødvendig for at opfylde HIPAA-kravene. AWS opererer på en delt ansvarsmodel, hvor den leverer den sikre infrastruktur, mens kunderne er ansvarlige for at konfigurere og administrere tjenester sikkert. Ved at udnytte AWS kan sundhedsorganisationer bygge sikre og kompatible sundhedsapplikationer effektivt.

HIPAA-overholdelsescheckliste for beskyttelse af personlige sundhedsoplysninger:

- Uddan sundhedspersonale

Sørg for regelmæssig træning i HIPAA-reglerne og vigtigheden af at beskytte PHI. - Begræns adgangen til data og applikationer

Begræns adgangen til PHI kun til autoriserede personer, der har brug for det for at udføre deres arbejde. - Implementer databrugskontroller

Fastlæg klare politikker for brug, deling og transmission af PHI. - Log og overvåg systemaktivitet

Vedligehold detaljerede optegnelser over, hvem der får adgang til PHI, og gennemgå regelmæssigt disse logfiler for mistænkelig aktivitet. - Krypter følsomme data

Brug kryptering til at beskytte PHI, både når de er gemt og overført. - Sikr mobile enheder

Sørg for, at mobile enheder, der bruges til at få adgang til eller gemme PHI, er korrekt sikret, ved hjælp af metoder som kryptering og fjernsletningsfunktioner. - Minimer risici fra tilsluttede enheder

Beskyt netværksforbundne enheder, såsom medicinsk udstyr, mod uautoriseret adgang. - Udfør regelmæssige risikovurderinger

Udfør rutinemæssige evalueringer for at identificere og adressere sårbarheder i dine systemer og processer. - Benyt ekstern databackup

Sikkerhedskopier regelmæssigt PHI-data og gem dem sikkert eksternt for at sikre gendannelse i tilfælde af datatab. - Evaluer overholdelsen af forretningspartnere

Sørg for, at alle tredjepartspartnere er HIPAA-kompatible og har underskrevet forretningspartneraftaler.

Overholdelse af denne checkliste er afgørende for at opretholde både lovmæssig overholdelse og patienttillid til sikkerheden af deres personlige sundhedsdata.

AWS og dens delte ansvarsmodel for HIPAA-overholdelse

AWS er en betroet, sikker og skalerbar cloudløsning til sundhedsapplikationer, der tilbyder billig IT-infrastruktur, som stemmer overens med HIPAA-overholdelseskrav. Med sin delte ansvarsmodel giver AWS sundhedsorganisationer mulighed for at bygge applikationer, der effektivt beskytter personlige sundhedsoplysninger (PHI). Nedenfor er fem væsentlige trin til at skabe HIPAA-kompatible applikationer ved hjælp af AWS.

1. Bliv en forretningspartner (BA)

I sundhedsøkosystemet håndterer dækkede enheder (såsom klinikker eller forsikringsselskaber) og tredjepartspartnere (f.eks. IT-udbydere eller udviklingsteams) PHI forskelligt under HIPAA-reglerne. En Business Associate Agreement (BAA) er en juridisk aftale, der definerer hver parts ansvar vedrørende PHI. Hvis du udvikler et sundhedsprojekt, skal du sikre, at du kvalificerer dig som en forretningspartner og har etableret en BAA med både den dækkede enhed og AWS som din cloududbyder. Denne aftale skitserer roller og forpligtelser for at sikre, at alle parter overholder HIPAA-reglerne.

Lær mere om BAA'er her.

2. Brug kun HIPAA-kvalificerede AWS-tjenester

AWS leverer en liste over HIPAA-kvalificerede tjenester, der overholder de nødvendige sikkerhedskontroller og kontraktmæssige krav til håndtering af PHI. Det er afgørende at holde sig til disse tjenester, når man udvikler sundhedsapplikationer for at opretholde overholdelse. Mens du kan bruge enhver AWS-tjeneste på en HIPAA-udpeget konto, bør kun de, der er opført som HIPAA-kvalificerede, bruges til at behandle, gemme eller transmittere PHI.

“Når vi integrerer tredjepartstjenester i vores applikationer, sikrer vi, at de opfylder HIPAA-kvalifikationsstandarderne og prioriterer sikkerhed og overholdelse i hvert trin.”

— Shuhrat, Full Stack-udvikler hos JetBase

For at holde dig opdateret om kvalificerede tjenester, se HIPAA Eligible Services Reference for de seneste tilbud. Disse tjenester er blevet verificeret til at opfylde HIPAA-standarderne for privatliv og sikkerhed.

3. Aktiver kryptering for data under overførsel og i hvile

Datakryptering er et grundlæggende krav for at sikre PHI på AWS. Sørg for, at alle PHI er krypteret både under overførsel og i hvile. For data i hvile skal du bruge tjenester som S3-bucketkryptering, EBS-volumenkryptering og RDS-databasekryptering. For data under overførsel skal du håndhæve SSL/TLS-forbindelser for at sikre transmissionen.

AWS tilbyder krypteringsværktøjer som AWS Key Management Service (KMS), AWS CloudHSM og AWS Certificate Manager (ACM) for at hjælpe dig med at implementere robuste krypteringsstrategier. Sørg desuden for, at du administrerer hemmeligheder og API-nøgler sikkert og roterer dem regelmæssigt for at mindske sikkerhedsrisici.

“Vi sikrer, at alle data krypteres både under overførsel og i hvile. Med AWS er det utroligt simpelt – kun et par klik.”

— Shuhrat, Full Stack-udvikler hos JetBase

4. Udfør regelmæssige revisioner og risikovurderinger

Opretholdelse af HIPAA-overholdelse i AWS kræver løbende revisioner, risikovurderinger og politikgennemgange. Årlige vurderinger hjælper med at identificere systemsårbarheder, udføre gapanalyse og implementere passende risikobegrænsende kontroller. Test regelmæssigt disse kontroller gennem penetrationstest, brudsimuleringer og sikkerhedsscanninger for at sikre, at de er effektive.

Alle AWS-tjenester, der håndterer PHI, bør revideres rutinemæssigt, og eventuelle implementeringsproblemer bør identificeres og løses omgående. Simulerede brudøvelser kan også hjælpe med at evaluere effektiviteten af din hændelsesresponsplan. Værktøjer som AWS CloudTrail og AWS Trusted Advisor er uvurderlige til overvågning af sikkerhed, adgangskontrol og detektion af usædvanlig aktivitet.

![Cloud Software Development [AWS].webp](/static/Cloud_Software_Development_AWS_a351611d38.webp)

For at opsummere – Nøgoleanbefalinger for HIPAA-overholdelse og pålidelig patientdatalagring i sundhedsprojekter

Som en IT-udbyder, der specialiserer sig i udvikling af sundhedsteknologi, forstår vi, at sikring af HIPAA-overholdelse og pålidelig patientdatalagring ikke kun er en lovmæssig forpligtelse, men en nøglekomponent for patienttillid. At vælge en cloududbyder som AWS, der tilbyder HIPAA-kompatible tjenester, er et vigtigt skridt. Det er dog lige så essentielt at underskrive en Business Associate Agreement (BAA), som sikrer, at alle parter involveret i håndteringen af PHI overholder HIPAA’s strenge standarder.

Hvis du begiver dig ud på din sundheds-IT-rejse, er JetBase her for at give ekspertvejledning og sikre din HIPAA-overholdelse. Med vores dybe viden om digitale sundhedsløsninger og en forpligtelse til sikkerhed kan vi hjælpe dig med at navigere i kompleksiteten af patientdatabeskyttelse. Kontakt os i dag for mere information og en gratis konsultation.

Beskyt din organisation og dine patienter ved at samarbejde med eksperter, der prioriterer sikkerhed og overholdelse i enhver løsning. Vent ikke, til et brud sker – kom i gang med JetBase i dag!