Während Cloud-Lösungen die medizinische Industrie transformieren, bringen sie neue Herausforderungen mit sich. Eine der größten ist die Cloud-Sicherheit im Gesundheitswesen. Krankenhäuser verarbeiten extrem sensible Daten und eine Fülle von Vorschriften, was dies zu einem dringenden Anliegen macht. Glücklicherweise bietet Cloud Computing zahlreiche Möglichkeiten, Ihre Umgebung zu sichern.

Heute werden wir alle optimalen Wege detailliert untersuchen, um Ihre Informationen vor neugierigen Blicken zu schützen. Unser Leitfaden wird sich auch mit der Compliance befassen und Ihnen helfen, das beste Team für die Aufgabe zu finden.

Was ist Cloud-Sicherheit im Gesundheitswesen?

Es ist eine Auswahl von Prozessen und Praktiken, die ein Unternehmen etablieren muss, um seinen Cloud-Speicher und interne Informationen zu schützen. Diese Zusammenstellung variiert je nach Institution, basierend auf deren eigenen Bedürfnissen und bestehender Infrastruktur. Was jedoch alle Cloud-Sicherheitslösungen im Gesundheitswesen gemeinsam haben, ist ihr Ziel und einige der traditionellen Wege, dieses zu erreichen.

Obwohl wir sie unten detaillierter behandeln werden, kann man mit Sicherheit sagen, dass Dinge wie Verschlüsselung, Zugriffsverwaltung und Sicherheitsaudits unerlässlich sind. Sie vereinen die Cloud-Sicherheit im Gesundheitswesen durchweg und die spezifischen Probleme, die sie angeht.

Häufige Sicherheitsrisiken im Cloud Computing im Gesundheitswesen

Sicherheitsrisiken im Cloud Computing im Gesundheitswesen sind regions- und institutionenübergreifend verbreitet. Es gibt vier Kernpunkte, die alle angehen möchten, nämlich:

- Datenpannen oder -lecks;

- Unbefugter Zugriff;

- Systemfehler oder -mängel;

- Compliance-Probleme.

Obwohl sie viele Variationen und krankenhausspezifische Vektoren aufweisen können, gehen Sicherheitspraktiken diese gezielt an. Sie sind die dringendsten Herausforderungen, die es zu bewältigen gilt, da eine Institution andernfalls Geldstrafen, Datenschutzschäden und eine mögliche Schließung riskiert.

Datenpannen

Unabhängig von der Branche ist es schwer zu unterschätzen, wie verheerend eine Datenpanne sein kann. Aber für ein Unternehmen im Gesundheitswesen ist sie besonders gefährlich. Millionen von Menschen sind von nur einer betroffen, und solche Pannen sind leider allzu häufig. Deshalb ist es entscheidend, die Cloud-Sicherheit im Gesundheitswesen ernst zu nehmen, um keine hohen Geldstrafen und den Missbrauch des Vertrauens von Millionen von Patienten zu riskieren.

Genauer gesagt werden Pannen nur dann als solche gezählt, wenn sie aus externen Angreifern resultieren, die Ihre Systeme hacken. Sie sind kein Ergebnis der Nachlässigkeit unehrlicher Mitarbeiter, sondern eine Folge mangelhafter Schutzmaßnahmen. Glücklicherweise können Sie sie mit einem sorgfältigen Ansatz für die Cloud-Sicherheit im Gesundheitswesen verhindern.

Unbefugter Zugriff

Selbst ohne die Bedrohung durch externe Angreifer ist der Schutz Ihrer Systeme von innen heraus unerlässlich. Der Zugriff auf Patientendaten, Bestandsinformationen und Arztverwaltungstools ist von größter Bedeutung. Er ermöglicht es Ihnen, sensible Daten zu schützen, Veruntreuung und Betrug zu verhindern und Verwirrungen zu vermeiden.

Nicht alle Fälle von unbefugtem Zugriff beruhen auf böswilliger Absicht. Einige Ärzte, insbesondere solche, die mit der Technologie nicht vertraut sind, können versehentlich Zugang zu Datenbanken und Panels erhalten, die nicht für sie bestimmt sind. Dies zu verhindern ist eine Frage der Verschärfung der Cloud-Sicherheit im Gesundheitswesen und der Schulung des Personals. Es ist auch wichtig, umfangreiche Qualitätssicherungsmaßnahmen an Ihren Systemen durchzuführen, um sicherzustellen, dass unvorhersehbares Benutzerverhalten nicht zu unbefugtem Zugriff führt.

Systemfehlkonfiguration

Ein weiterer Aspekt, der die Bedeutung der Qualitätssicherung in der Cloud-Sicherheit im Gesundheitswesen unterstreicht, sind die Probleme, die ein einziger Fehler verursachen kann. Wenn Sie Ihr System falsch konfigurieren, riskieren Sie die Unterbrechung von Zeitplänen, den Verlust des Zugriffs auf wichtige Informationen oder die falsche Zuordnung von Diagnosen. Deshalb ist die Zusammenarbeit mit einem professionellen Team bei der Einrichtung Ihrer Cloud von entscheidender Bedeutung.

Nicht zu überprüfen, ob Ihre gesamte Einrichtung korrekt ist oder Daten ohne Sicherung zu lassen, ist ein schwerwiegender Fehler. Es ist auch einer, der leicht zu beheben ist. Indem Sie die technische Arbeit und Architektur an einen zuverlässigen Partner auslagern, können Sie das System zu 100 % richtig einrichten, wobei NDAs alle vertraulichen Informationen schützen.

Compliance- und regulatorische Probleme

Die Gesundheitsbranche unterliegt zahlreichen Vorschriften, die je nach Region und Unterbereich variieren. Wie so oft kann die Navigation durch diese bürokratischen Angelegenheiten knifflig sein, insbesondere wenn Technologie ins Spiel kommt. Manchmal ist es am besten, eine Rechtsberatung einzufordern, um sicherzustellen, dass Ihr System alle relevanten Vorschriften vollständig einhält.

Idealerweise würde Ihr Ingenieurteam natürlich einen Großteil davon übernehmen, da es hoffentlich mit den rechtlichen Anforderungen voll vertraut ist. Hier zeigt sich der wahre Wert der Erfahrung, da ein erfahrenes Team all die kleinen Dinge kennt, die für die Compliance wichtig sind. Ganz zu schweigen natürlich von der eigentlichen Fähigkeit, gute Lösungen zu entwickeln.

Während Datenpannen, unbefugter Zugriff, Systemfehler und Compliance kritische Bedenken sind, gibt es andere Risiken, die ebenfalls Aufmerksamkeit erfordern.

Unsichere APIs

Anwendungsprogrammierschnittstellen (APIs) werden verwendet, um verschiedene Systeme und Anwendungen zu verbinden, aber unsichere APIs können Schwachstellen schaffen. Schlecht entworfene oder falsch konfigurierte APIs legen Daten offen, insbesondere in Cloud-Umgebungen, in denen mehrere Systeme kommunizieren.

Im Gesundheitswesen, wo Systeme oft sensible Patienteninformationen austauschen, könnte eine unsichere API zu unbeabsichtigter Datenexposition oder bösartigen Angriffen führen.

Tipp zur Risikominderung:

- Verwenden Sie API-Gateways und implementieren Sie strenge Sicherheitsprotokolle wie OAuth 2.0, um die Kommunikation zwischen Cloud-Anwendungen zu schützen.

Mangelnde Datengovernance

Ein Mangel an klaren Datengovernance-Richtlinien kann dazu führen, dass Daten in der Cloud falsch verwaltet oder ungeschützt bleiben. Im Gesundheitswesen könnte dies bedeuten, dass Patientenakten nicht adäquat kategorisiert, gespeichert oder verwaltet werden, wodurch Sicherheitslücken entstehen.

Ohne eine ordnungsgemäße Governance ist es schwierig nachzuvollziehen, wer Zugriff auf welche Daten hat und wie diese Daten verwendet oder geteilt werden.

Tipp zur Risikominderung:

- Implementieren Sie Richtlinien zur Datenklassifizierung und -kennzeichnung, um sicherzustellen, dass sensible Gesundheitsinformationen innerhalb Ihrer Cloud-Infrastruktur ordnungsgemäß identifiziert und kontrolliert werden.

Insider-Bedrohungen

Insider-Bedrohungen, wie unzufriedene Mitarbeiter oder Auftragnehmer, stellen erhebliche Risiken für die Cloud-Sicherheit dar. Diese Personen können legitimen Zugriff auf sensible Systeme und Daten haben, diesen Zugriff jedoch missbrauchen, um Schaden anzurichten.

Im Gesundheitswesen können Insider-Bedrohungen zu absichtlicher Datenmanipulation oder -diebstahl führen, insbesondere angesichts des Wertes von Gesundheitsdaten auf dem Schwarzmarkt.

Tipp zur Risikominderung:

- Führen Sie eine regelmäßige Überwachung des Benutzerverhaltens durch und wenden Sie Least-Privilege-Zugriffsrichtlinien an, um den Umfang interner Bedrohungen zu begrenzen.

Cloud-Fehlkonfiguration

Cloud-Fehlkonfigurationen, wie das öffentlich zugängliche Lassen von Cloud-Speicher-Buckets oder die Verwendung schwacher Sicherheitseinstellungen, sind eine häufige Ursache für Sicherheitslücken im Gesundheitswesen.

Diese Fehler können sensible Patientendaten preisgeben oder Angreifern die Tür öffnen, die schwache Konfigurationen ausnutzen, um auf Cloud-Systeme zuzugreifen.

Tipp zur Risikominderung:

- Überprüfen Sie regelmäßig Cloud-Konfigurationen mithilfe automatisierter Tools wie AWS Config oder Azure Security Center, um sicherzustellen, dass alle Einstellungen den Best Practices für Sicherheit entsprechen.

So starten Sie mit der Cloud-Sicherheit im Gesundheitswesen

Als Softwareentwicklungsunternehmen, das Produkte für die Gesundheitsbranche entwickelt, haben wir erfahren, wie entscheidend es ist, ein starkes Fundament für die Cloud-Sicherheit im Gesundheitswesen zu legen. Der Übergang zu einer cloudbasierten Infrastruktur bietet unübertroffene Vorteile, von Skalierbarkeit bis hin zur Kosteneffizienz, birgt aber auch erhebliche Risiken, wenn er nicht richtig verwaltet wird. So fangen Sie an.

Schritt 1: Verstehen Sie die regulatorische Landschaft

Bevor Sie sich mit technischen Implementierungen befassen, müssen Sie die regulatorischen Anforderungen für Gesundheitsdaten vollständig verstehen. Zum Beispiel schreibt HIPAA in den USA strenge Schutzmaßnahmen für den Datenschutz und die Sicherheit von geschützten Gesundheitsinformationen (PHI) vor.

In der EU regelt die DSGVO, wie Patientendaten verarbeitet und geteilt werden. Diese Vorschriften beeinflussen nicht nur das Design Ihrer Software, sondern auch die Cloud-Anbieter, die Sie wählen. Entscheiden Sie sich für Cloud-Dienste, die HIPAA-konform sind und BAA (Business Associate Agreements) vorweisen. AWS bietet beispielsweise HIPAA-berechtigte Dienste an, die sicherstellen, dass Sie die regulatorischen Standards ohne zusätzlichen Entwicklungsaufwand erfüllen.

Vorteile:

- Regulatorische Compliance reduziert das Risiko von rechtlichen Strafen.

- Verbessert das Patientenvertrauen, da Daten sicher und konform verwaltet werden.

Tipps:

- Konsultieren Sie Rechtsexperten, die auf das Gesundheitswesen spezialisiert sind, um die Compliance-Anforderungen für verschiedene Regionen vollständig zu verstehen.

- Wählen Sie Cloud-Anbieter mit integrierter Compliance (z.B. AWS oder Azure mit HIPAA- und DSGVO-Compliance-Tools).

- Nutzen Sie von Cloud-Plattformen bereitgestellte Vorlagen und Anleitungen, um Ihren Compliance-Prozess zu optimieren.

Schritt 2: Implementieren Sie Datenverschlüsselung, Überwachung und Backup-Strategien

Verschlüsselung ist das Fundament der Cloud-Sicherheit im Gesundheitswesen. Viele Unternehmen empfehlen die Verwendung von AES-256-Verschlüsselung für ruhende Daten und TLS (Transport Layer Security) für Daten während der Übertragung, beides sind Industriestandards.

Überwachungstools wie CloudTrail (AWS) oder Azure Monitor können eine Echtzeitverfolgung des Datenzugriffs und der Datenbewegung ermöglichen und Ihr Team auf Anomalien aufmerksam machen. Ebenso wichtig ist die Implementierung robuster Backup-Strategien.

Zum Beispiel haben wir in einer Gesundheitsorganisation, mit der wir zusammengearbeitet haben, AWS S3 mit Versionierung und regionsübergreifender Replikation verwendet, um sicherzustellen, dass Daten-Backups immer verfügbar waren, selbst im Falle eines lokalen Systemausfalls.

Vorteile:

- Verschlüsselung minimiert das Risiko von Datenpannen.

- Echtzeit-Überwachung ermöglicht eine schnellere Erkennung von unbefugtem Zugriff.

- Backups gewährleisten die Datenwiederherstellung im Falle eines Systemausfalls oder einer Katastrophe.

Tipps:

- Automatisieren Sie die Verschlüsselung, um sicherzustellen, dass alle neuen Daten standardmäßig verschlüsselt werden.

- Richten Sie Warnmeldungen für ungewöhnliche Datenzugriffsmuster mit Tools wie AWS CloudTrail oder Azure Monitor ein.

- Testen Sie Ihre Backups regelmäßig, um sicherzustellen, dass Ihr Wiederherstellungsprozess in realen Szenarien funktioniert.

- Verwenden Sie regionsübergreifende Backups, um Datenredundanz zu gewährleisten, insbesondere im Falle von Naturkatastrophen.

Schritt 3: Entwickeln Sie eine umfassende Identitäts- und Zugriffsmanagement (IAM)-Strategie

IAM ist entscheidend für die Verwaltung, wer Zugriff auf was hat. Wir raten zur Verwendung von rollenbasierten Zugriffskontrollen (RBAC), um den Zugriffsumfang für jeden Mitarbeiter zu begrenzen.

Zum Beispiel benötigt ein Radiologe möglicherweise Zugriff auf Patientenbilder, aber nicht auf Rechnungsinformationen. IAM-Tools wie AWS IAM oder Azure AD können Ihnen helfen, fein abgestufte Berechtigungen einzurichten, und Funktionen wie die Multi-Faktor-Authentifizierung (MFA) bieten eine zusätzliche Sicherheitsebene.

Zusätzlich können Sie Workflows automatisieren, um den Zugriff automatisch zu widerrufen, wenn ein Mitarbeiter das Unternehmen verlässt oder die Rolle wechselt, wodurch potenzielle Sicherheitslücken minimiert werden.

Vorteile:

- Reduziert das Risiko eines unbefugten Zugriffs auf sensible Daten.

- Rollenbasierter Zugriff stellt sicher, dass Mitarbeiter nur auf die Informationen zugreifen können, die sie benötigen, was Effizienz und Sicherheit verbessert.

Tipps:

- Erzwingen Sie die Multi-Faktor-Authentifizierung (MFA) für alle Benutzeranmeldungen, um die Sicherheit zu erhöhen.

- Erstellen Sie granulare Rollen – Ärzte, Pflegepersonal und Verwaltungsmitarbeiter sollten alle unterschiedliche Zugriffsebenen haben.

- Legen Sie Sitzungs-Timeouts fest, um zu verhindern, dass unbefugte Benutzer aktive Sitzungen übernehmen, wenn Mitarbeiter ihre Arbeitsplätze verlassen.

- Überprüfen Sie regelmäßig die Benutzerberechtigungen, um sicherzustellen, dass kein Mitarbeiter mehr Zugriff hat, als er benötigt.

Schritt 4: Nutzen Sie regelmäßige Audits

Auditing wird oft übersehen, ist aber ein entscheidender Schritt in der Cloud-Sicherheit im Gesundheitswesen. Regelmäßige Audits – sowohl interne als auch externe – können Ihnen helfen, Schwachstellen frühzeitig zu erkennen.

Zum Beispiel können Sie Dienste wie AWS Inspector oder Azure Security Center verwenden, um Schwachstellenscans zu automatisieren. Wir haben mit Gesundheitsorganisationen zusammengearbeitet, die alle sechs Monate externe Penetrationstests planen, um ihre Systeme einem Stresstest zu unterziehen.

Stellen Sie sich vor, das System hat einen falsch konfigurierten S3-Bucket übersehen, was zu einer Datenpanne hätte führen können. Dies frühzeitig zu erkennen, kann das Unternehmen vor einer potenziellen Katastrophe bewahren.

Vorteile:

- Audits identifizieren Sicherheitslücken, bevor sie zu Pannen werden.

- Externe Audits bieten eine objektive Perspektive und entdecken oft Probleme, die interne Teams übersehen könnten.

Tipps:

- Planen Sie automatisierte Schwachstellenscans mit AWS Inspector, Azure Security Center oder ähnlichen Tools.

- Planen Sie sowohl interne als auch externe Audits, um verschiedene Aspekte Ihres Systems abzudecken. Interne Audits prüfen die Einhaltung von Richtlinien, während externe Audits die Gesamtsicherheit testen.

- Führen Sie Überraschungsaudits durch, um reale Angriffe zu simulieren und Verbesserungsbereiche zu identifizieren.

- Fügen Sie Compliance-Prüfungen während der Audits hinzu, um sicherzustellen, dass Ihr System stets den regulatorischen Standards entspricht.

Schritt 5: Führen Sie kontinuierliche Mitarbeiterschulungen durch

Menschliches Versagen ist eines der größten Sicherheitsrisiken in jedem System. Regelmäßige Schulungen stellen sicher, dass Ihr Personal die Sicherheitsprotokolle versteht und einhält.

Zum Beispiel sind Phishing-Angriffe im Gesundheitswesen weit verbreitet, und ein einziger Klick auf eine bösartige E-Mail kann ein ganzes System kompromittieren. Schulungen sollten auch den sicheren Fernzugriff auf Patientendaten behandeln, insbesondere im Zeitalter der Telemedizin.

Vorteile:

- Reduziert die Wahrscheinlichkeit, dass menschliches Versagen zu einer Sicherheitsverletzung führt.

- Stellt sicher, dass das Personal über die neuesten Sicherheitsbedrohungen und Best Practices informiert ist.

Tipps:

- Fügen Sie rollenspezifische Schulungen hinzu, damit jedes Team die einzigartigen Sicherheitsrisiken kennt, denen es ausgesetzt ist.

- Führen Sie Phishing-Simulationen durch, um die Fähigkeit der Mitarbeiter zu testen, betrügerische E-Mails zu erkennen.

- Bieten Sie vierteljährlich oder nach größeren Systemaktualisierungen Auffrischungskurse an, um alle über neue Sicherheitsfunktionen auf dem Laufenden zu halten.

- Integrieren Sie Gamification, um Sicherheitsschulungen ansprechender und effektiver zu gestalten.

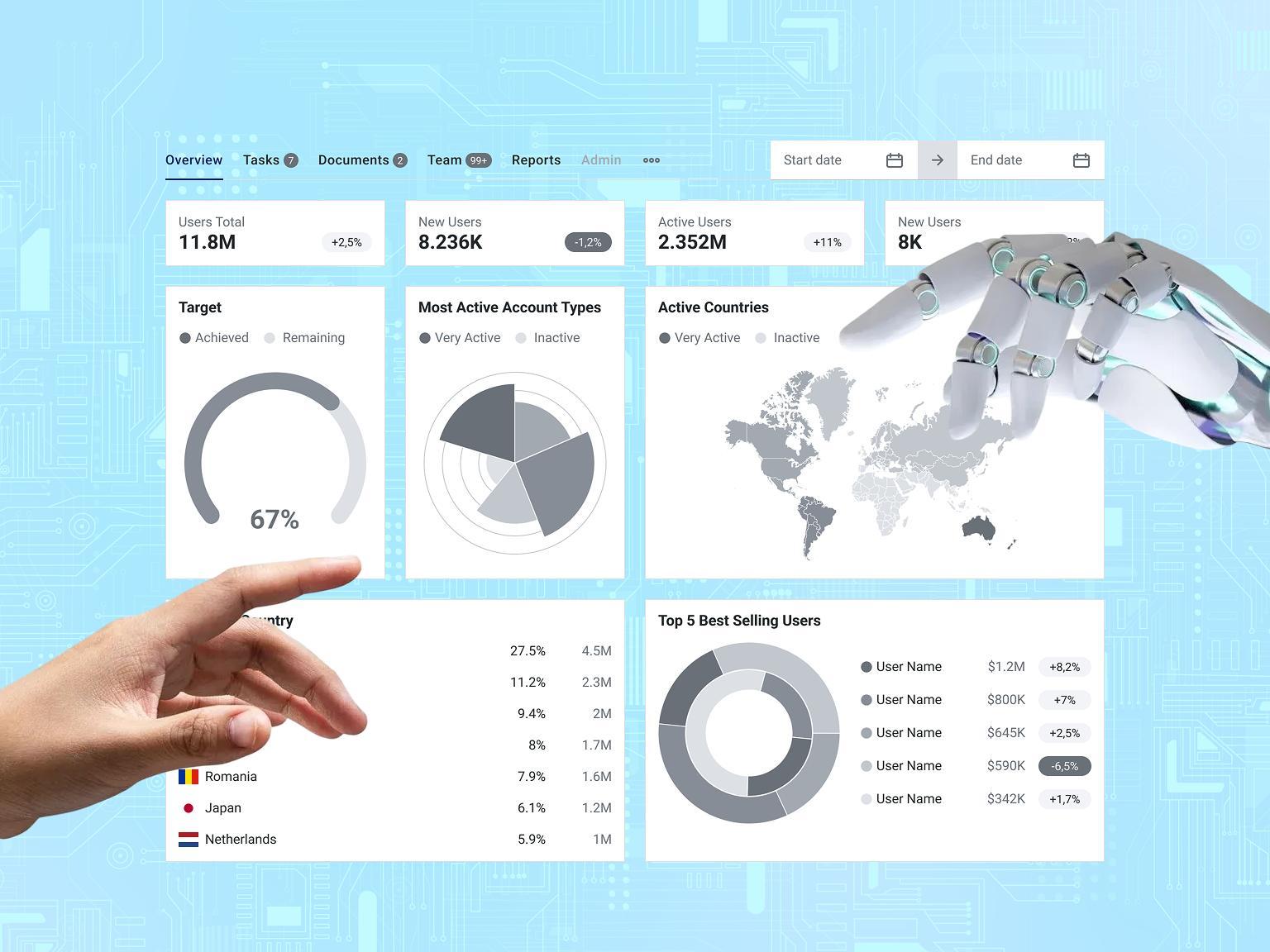

Schritt 6: Berücksichtigen Sie KI-gestützte Bedrohungserkennung und Zero-Trust-Architektur

Um die Cloud-Sicherheit im Gesundheitswesen zu verbessern, sollten Sie den Einsatz von KI-gestützten Tools zur Bedrohungserkennung wie AWS GuardDuty oder Azure Security Center in Betracht ziehen. Diese Tools nutzen maschinelles Lernen, um Daten zu analysieren und Muster zu erkennen, die eine Sicherheitsbedrohung signalisieren könnten, wie ungewöhnliche Anmeldeversuche.

Zusätzlich stellt eine Zero-Trust-Architektur (ZTA) sicher, dass standardmäßig keiner Entität (innerhalb oder außerhalb des Netzwerks) vertraut wird. Jede Zugriffsanfrage muss überprüft werden, bevor sie gewährt wird.

Vorteile:

- KI reduziert die Zeit, die für die Erkennung und Reaktion auf potenzielle Bedrohungen benötigt wird.

- Zero Trust stellt sicher, dass selbst wenn ein Benutzer Zugriff auf das Netzwerk hat, jede Aktion genau überprüft wird, wodurch Insider-Bedrohungen minimiert werden.

Tipps:

- Nutzen Sie KI-gestützte Bedrohungserkennungstools wie AWS GuardDuty, das Datenverkehrsmuster analysiert und verdächtige Aktivitäten in Echtzeit markiert.

- Beginnen Sie klein mit der Zero-Trust-Architektur und implementieren Sie sie zuerst für die kritischsten Datensätze.

- Integrieren Sie KI-Tools in Ihre bestehende Sicherheitsinfrastruktur, um die Effizienz zu verbessern, ohne Ihr System komplett zu überarbeiten.

- Überwachen und passen Sie das System kontinuierlich an – KI-basierte Systeme werden mit der Zeit intelligenter, erfordern aber menschliche Aufsicht, um die Ergebnisse zu optimieren.

Indem Gesundheitsorganisationen diese Schritte befolgen, können sie eine robuste Cloud-Sicherheitsstrategie entwickeln, die sensible Daten schützt, Vorschriften einhält und die Risiken von Cyberangriffen minimiert.

![Cloud Softwareentwicklung [AWS].webp](/static/Cloud_Software_Development_AWS_a351611d38.webp)

Fortschrittliche Sicherheitstechnologien im Gesundheitswesen

Fortschrittliche Sicherheitstechnologien sind unerlässlich, um sensible Gesundheitsdaten zu schützen und die Einhaltung strenger Vorschriften zu gewährleisten.

Zu den modernsten Lösungen gehört die Künstliche Intelligenz (KI), die große Datensätze in Echtzeit analysieren kann, um Bedrohungen schneller zu erkennen und abzuwehren als herkömmliche Methoden.

Die Blockchain-Technologie wird zunehmend eingesetzt, um manipulationssichere Systeme für den sicheren Austausch und die Speicherung medizinischer Aufzeichnungen zu schaffen.

Auch Verschlüsselungstechnologien haben sich weiterentwickelt und bieten nun stärkere Algorithmen und höhere Schutzstufen sowohl für ruhende als auch für übertragene Daten.

Biometrische Authentifizierung, wie Fingerabdruck- oder Gesichtserkennung, bietet eine zusätzliche Sicherheitsebene für den Zugriff auf sensible Gesundheitssysteme.

Schließlich gewinnen Secure Access Service Edge (SASE)-Frameworks an Popularität, da sie Sicherheit und Netzwerke in einem einzigen Cloud-basierten Dienst konsolidieren, wodurch die Verwaltung und der Schutz komplexer Gesundheitsinfrastrukturen vereinfacht werden.

| Technologie | Beschreibung | Vorteile |

|---|---|---|

| KI-gestützte Bedrohungserkennung | Verwendet Algorithmen des maschinellen Lernens zur Erkennung von Sicherheitsverletzungen | Schnellere Bedrohungserkennung und -minderung |

| Blockchain | Erstellt ein dezentrales, manipulationssicheres Hauptbuch für Daten | Verbessert die Datenintegrität und -sicherheit für medizinische Aufzeichnungen |

| Fortschrittliche Verschlüsselung | Bietet stärkere Algorithmen für den Datenschutz | Verbessert die Sicherheit für ruhende und übertragene Daten |

| Biometrische Authentifizierung | Überprüft die Identität mittels Fingerabdruck-, Gesichts- oder Netzhautdaten | Fügt eine zusätzliche Zugriffskontrollebene hinzu |

| SASE-Framework | Kombiniert Netzwerk- und Sicherheitsfunktionen in einem cloudbasierten Dienst | Vereinfacht das Sicherheitsmanagement für Gesundheitsinfrastrukturen |

Kostenfaktoren der Cloud-Sicherheit im Gesundheitswesen

Bei der Planung der Sicherheit für ein Gesundheitsprodukt in der Cloud sind die Kosten oft ein erhebliches Problem. Die anfängliche Einrichtung starker Sicherheitsmaßnahmen mag teurer sein, aber ein Verzicht darauf kann zu viel größeren Gefahren wie Pannen und Strafen führen. Hier sind einige Tipps, um das Budget aus strategischer Sicht zu betrachten.

Kernkostenkomponenten

Neben dem Cloud-Hosting muss Ihr Sicherheitsbudget auch andere Bereiche umfassen. Zu den Hauptkategorien gehören:

- Die Nutzung von AWS, Azure oder GCP für HIPAA-fähige Dienste kann teurer sein, bietet aber zusätzliche Sicherheitsfunktionen

- Drittanbieter-Tools — Verschlüsselung, Schwachstellenscanner und SIEM-Plattformen wie Datadog oder Splunk

- Einhaltung der Vorschriften und rechtliche Unterstützung — einschließlich DSGVO- und HIPAA-Erfahrung, externer Audits und der richtigen Tools für die Dokumentation

- Personal — Schulung des Personals oder Ernennung von dediziertem Sicherheitspersonal

Kostensparstrategien

Es gibt Möglichkeiten, Ihr Unternehmen sicher zu halten, ohne Ihr Budget zu belasten.

- CloudTrail, IAM und GuardDuty ermöglichen es, die Sicherheit zu verwalten, ohne externe Tools hinzufügen zu müssen.

- Führen Sie Infrastructure as Code (IaC) und Compliance as Code ein, um sicherzustellen, dass die Sicherheit zuverlässig konfiguriert ist und langfristig Kosten gespart werden.

- Die Zusammenarbeit mit einem vertrauenswürdigen Unternehmen kann sicherstellen, dass Ihre Infrastruktur korrekt aufgebaut ist und die HIPAA-Richtlinien von Anfang an befolgt werden.

Warum es sich auszahlt

Wenn Sie von Anfang an Cloud-Sicherheit nutzen, können Sie Folgendes vermeiden:

- Kosten für die Datenwiederherstellung können in Fällen von Gesundheitsdatenpannen über 1 Million Dollar erreichen

- Regulatorische Strafen

- Verlust des Patientenvertrauens

Wir haben einer Klinik in Europa geholfen, ihre laufenden Ausgaben für Cloud-Sicherheit um 27 % zu senken, indem wir automatische Überwachung, kostenlose Tools und eine intelligente Architektur einsetzten.

Benötigen Sie Hilfe bei der Cloud-Sicherheit in Gesundheitsprodukten?

Wir haben Ihnen die Probleme in der Cloud-Sicherheit im Gesundheitswesen aufgezeigt und erklärt, wie Sie diese strukturiert angehen können. Wenn Sie diesen folgen, sollten Sie ein absolut sicheres System erhalten, das Patienten die beste Krankenhausverwaltung und -versorgung bietet. Der Aufbau eines solchen Systems ist jedoch eine technische Herausforderung, die jahrelange Erfahrung erfordert.

Glücklicherweise sind Sie bereits bei JetBase, einem Unternehmen mit mehr als einem Jahrzehnt technischem Know-how. Wir haben mobile Apps mit medizinischen IoT-Integrationen, Telemedizin-Lösungen und spezialisierte Cybersicherheitssoftware entwickelt. Unsere Expertise in der Cloud-Sicherheit im Gesundheitswesen ist unübertroffen, und Sie können sich selbst davon überzeugen. Senden Sie uns einfach eine Nachricht, und lassen Sie uns Ihr Projekt gemeinsam starten.

FAQs zur Cloud-Sicherheit im Gesundheitswesen

Bevor wir zum Abschluss kommen, lassen Sie uns einige häufig gestellte Fragen zur Cloud-Sicherheit im Gesundheitswesen beantworten.