Medisinsk industri bruker svært spesialisert programvare til alt fra sykehusadministrasjon til pasientinteraksjoner og enhetsintegrasjon. For å levere disse uvurderlige løsningene må imidlertid selskaper oppnå HIPAA-etterlevelse for programvareutvikling. Det finnes forskrifter av en grunn, og det er avgjørende å overholde dem når man skaper de bevegelige delene.

HIPAA er imidlertid et komplekst sett med forskrifter. Samtidig forventes ikke utviklere å være eksperter på juridiske spørsmål. For å navigere i dette og andre medisinske lover kan det hende du trenger hjelp fra juridisk rådgiver. Men i dag vil JetBase gjerne gi deg et forsprang med en grunnleggende introduksjon til hvordan man bygger HIPAA-kompatibel programvare.

Vi vil ta deg gjennom den typiske terminologien som brukes i HIPAA og lignende forskrifter, snakke om hva programvare må gjøre for å være kompatibel, og skissere utviklingsprosessen. I tillegg vil vi gi en enkel sjekkliste du kan følge for å få fart på tingene. På denne måten kan du dykke rett inn i utviklingen og skape utmerket og HIPAA-kompatibel programvare.

Så, uten videre om og men, la oss snakke om HIPAA-programvarekrav og hvordan man overholder dem.

Terminologien i HIPAA og medisinske programvareforskrifter

Mens de fleste generelt vet hva HIPAA er, kan detaljene være ganske uklare. Det er ikke akkurat overraskende, få tar seg tid til å studere lovgivning, spesielt komplekse. Men med nesten 12 millioner mennesker som ble rammet av datalekkasjer i helsevesenet i 2023, er det tydelig at folk må være klar over HIPAA og fordelene.

Så, la oss starte med et enkelt poeng – hva er formålet med HIPAA? Vel, denne forskriften og HIPAA-kompatible applikasjoner har som mål å redusere misbruk og svindel innen forsikringsfeltet. Den skal forbedre åpenheten for kunder samtidig som reglene rundt datalagring og -behandling strammes inn. Siden forsikring er direkte knyttet til medisinsk behandling, har HIPAA blitt en sjokkbølge som sprer seg gjennom medisinsk industri.

Nesten enhver helsetjeneste og selskap er underlagt HIPAA i dag, da det påvirker alle som overfører pasientdata digitalt. Med mindre et sykehus fortsatt opererer med penn-og-papir-protokoller, er de under HIPAA's våkne øye. Og det HIPAA overvåker er PHI – beskyttet helseinformasjon. Dette inkluderer:

- Identifiserbar informasjon om medisinsk behandling

- Identifiserbar informasjon om medisinske betalinger

- Personlig informasjon (navn, adresse osv.) hvis den er knyttet til det ovennevnte

Det interessante poenget her er det tredje. Mens de to første er ganske klare – ingen skal kunne finne ut at Pasient A utførte Prosedyre B eller hadde Sykdom C – er det tredje svært betinget. Hvis et sykehus har data om en person som lister opp navn og adresse, er disse dataene faktisk private. Men de er kun underlagt HIPAA hvis de er direkte knyttet til de to første kategoriene.

Derfor trenger en app for registrering av innkommende pasienter ikke nødvendigvis å følge en sjekkliste for HIPAA-kompatibel programvare, ikke sant? Vel, realiteten er at et sykehus' systemer er alle sammenkoblet og tett vevd sammen. Dermed er sjansene for at innkommende pasientdata forblir innenfor én apps økosystem nesten ikke-eksisterende. Dette betyr at stort sett all programvare som brukes på et sykehus må følge HIPAA's regler.

Så, som vi har fastslått, er all informasjon som kan brukes til å koble en pasient til en bestemt sak, PHI. Ifølge HIPAA må all slik PHI beskyttes for enhver pris. Det er HIPAA-kompatibel programvares jobb å garantere at informasjonen aldri blir misbrukt, eksponert eller lekket. Dette krever utvikling av en app med spesifikke sikkerhets-, tilgjengelighets- og åpenhetspunkter som oppfyller HIPAA's standarder.

I tillegg, selv om dette ikke er emnet for hånden, er det viktig å huske at HIPAA også har krav til fysiske forhold der data lagres. Så, hvis du virkelig ønsker å oppnå HIPAA-etterlevelse for programvareutvikling, må du beskytte serverne dine. Det er åpenbart litt mer rett frem, spesielt hvis du opererer i skymiljøer. I så fall vil sky-leverandøren din være ansvarlig for å begrense tilgangen til datavertsserverne.

Men ikke alt er så rett frem når det gjelder HIPAA, noe du vil se når vi snakker om krav til HIPAA-kompatibel programvare.

Krav til HIPAA-kompatibel programvare i 2025

Et nysgjerrig aspekt ved å bygge HIPAA-kompatibel programvare er at HIPAA er ganske streng med reglene sine, men heller vag om hvordan de skal implementeres. Som et resultat kan utviklere omgå visse restriksjoner for å gjøre appen sin HIPAA-vennlig uten mye hodebry. La oss se hva HIPAA nøyaktig krever slik at du bedre kan forstå hvordan du implementerer det.

Krav til personvern og kontroll

HIPAA forventer at strømmen av pasientdata begrenses til kun det essensielle, og selv disse anonymiseres for å beskytte folks identitet. Dette betyr at alle data må behandles på en spesifikk måte som holder dem private, samtidig som de kan brukes av leger. Tross alt kan de ikke akkurat se en pasients medisinske historie uten å vite hvem pasienten er.

Å balansere dette settet med regler er vanskelig, men gjennomførbart hvis du etablerer tillatt tilgang som gir kontroll over pasientdata til bare to parter – relevant medisinsk personell og pasientene selv. Det stemmer, HIPAA-kompatibel programvare krever også at du gir pasienter mulighet til å se sin PHI, be om en full kopi av den, og kreve endringer i spesifikk informasjon.

Selvfølgelig, i dette scenariet kan pasienter ha full lesetilgang til dataene sine, noe som gjør en annen rolle nødvendig å bygge inn i appene. I tillegg må du legge til verktøy for pasienter til å se data og be om kopier av dem, samt eventuelle endringer de ønsker. Dette betyr å opprette en slags tilbakemeldingsskjema og etablere et offisielt kontaktpunkt mellom pasienten og sykehuset.

Sikkerhetskrav

Et annet sentralt aspekt ved HIPAA er å beskytte PHI mot svindel og lekkasjer, noe som betyr at sikring av all denne informasjonen faller på utviklernes skuldre. Sikkerhetsfokuserte krav til HIPAA-kompatibel programvare er imidlertid ikke helt klare. Her er et sitat direkte fra det amerikanske Department of Health and Human Services: «Sikkerhetsreglene krever passende administrative, fysiske og tekniske sikkerhetstiltak for å sikre konfidensialitet, integritet og sikkerhet av elektronisk beskyttet helseinformasjon.»

Ingen detaljer om hva de passende sikkerhetstiltakene er, selvfølgelig, men det er trygt å anta at det å oppfylle de typiske sikkerhetsstandardene for programvare definitivt er en del av det. Så, klassikere som å implementere kryptering for data i hvile og under overføring er et must. Det samme gjelder rollebasert tilgang, som vi nevnte ovenfor, og containerisering for å forhindre uautorisert datavisning.

Det er også en generell tommelfingerregel at NIST-guiden for cybersikkerhet er ganske nær det HIPAA krever. Så, hvis du vil sikre at du oppfyller HIPAA-programvarekravene, er det bare å holde deg til disse instruksjonene. Selv om du kanskje vil legge til noen ekstra sikkerhetstiltak, vil det generelt være tilstrekkelig å dekke veiledningens punkter.

Varslingskrav

Du kan bygge et ultra-sikkert system, men HIPAA krever fortsatt at du har en innebygd måte å varsle pasienter om eventuelle brudd som påvirker PHI. En massevarslingsfunksjon må tilby verktøy for raskt å kontakte de berørte med nøyaktige detaljer om bruddet, inkludert hvilken type PHI som er lekket. I tillegg må pasienter advares dersom dataene allerede er blitt sett og om det er en høyrisikosituasjon.

I tillegg, for brudd som påvirker mer enn 500 personer, må helsepersonell utstede en medievarsling. Så HIPAA-kompatible applikasjoner bør ha analyseverktøy for å beregne nøyaktig hvor mange mennesker som ble berørt og på hvilken måte.

Sletting av data

HIPAA krever at medisinsk personell tilbyr pasienter muligheten til å slette dataene sine. Dette kan være enkelt med fysisk informasjon, men prosessen er mer utfordrende for digitale data. Som du vet, er en enkel sletting ikke tilstrekkelig, da dataene må overskrives for å bli fjernet. Etabler nødvendige protokoller i appen din som kan utløses på pasientens forespørsel.

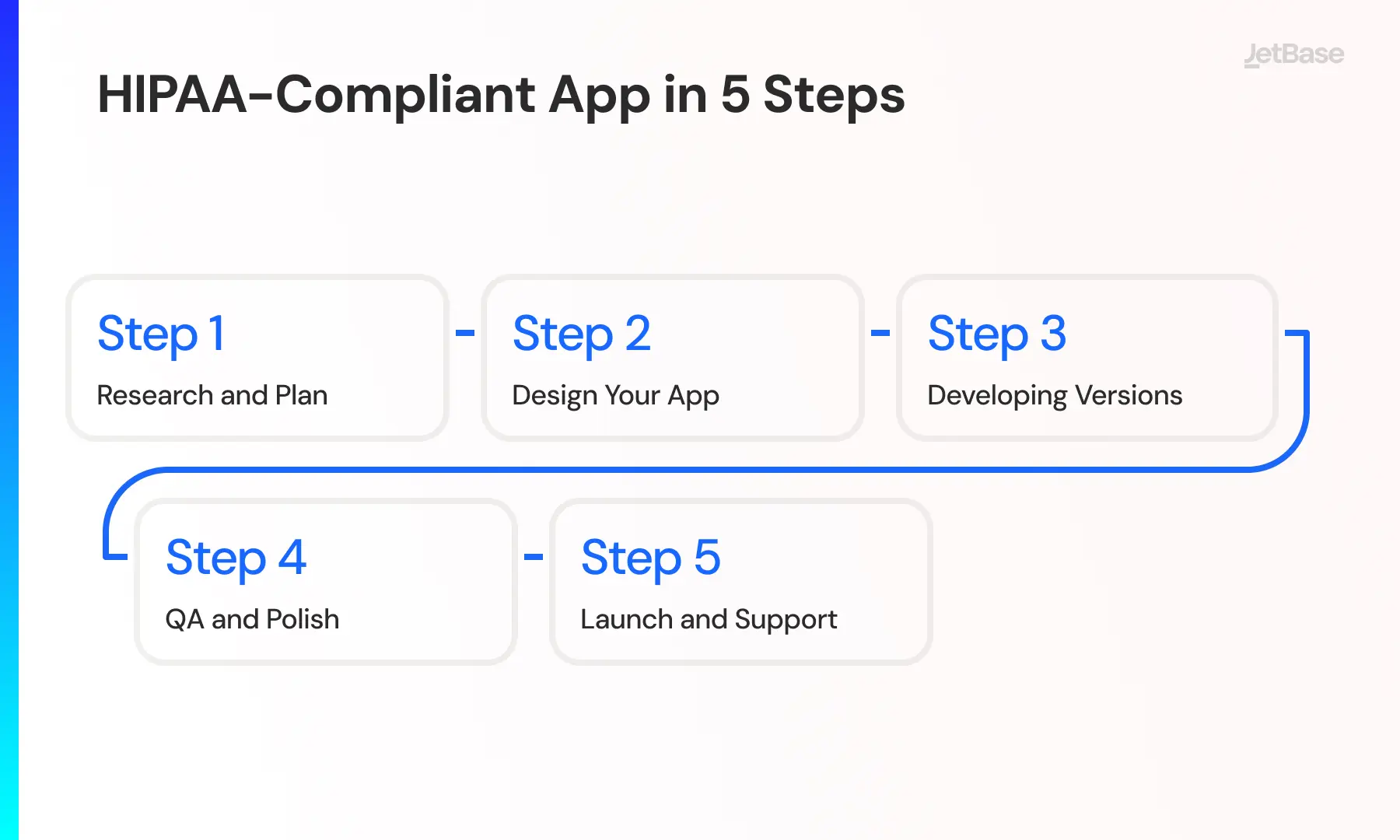

5 trinn for å bygge din helseapp HIPAA-kompatibel

En god måte å sikre HIPAA-etterlevelse for programvareutvikling er å følge den typiske programvareutviklingssyklusen samtidig som man integrerer HIPAA-sentrert tenkning i den. Så for hvert trinn du ville tatt i et vanlig prosjekt, vurderer du hvordan lovgivningsmessige restriksjoner vil påvirke det.

Ting som å designe arkitekturen din er direkte knyttet til HIPAA, så denne metoden forenkler arbeidsflyten samtidig som den sikrer at du ender opp med et produkt som oppfyller alle de rette standardene. Så, hvilke trinn må du ta for å skape en HIPAA-kompatibel medisinsk løsning? Her er de.

Trinn 1. Forskning og planlegging

Å studere markedet du er i ferd med å gå inn i er ganske standard for et nytt produkt, men denne gangen skal du også forske på HIPAA-krav til programvare. Tross alt får HIPAA oppdateringer ganske regelmessig, og du vil ikke gå glipp av noen nye regler. Å dykke dypt ned i den juridiske siden av forskningen vil lønne seg på sikt når du kan kjøre appen uten bekymringer.

Glem likevel ikke å faktisk se på bransjens tilstand også, da du må ta hensyn til moderne trender, pasientenes behov og tilgjengeligheten av løsninger på markedet. Å ha en app som er 100 % HIPAA-kompatibel uten gode funksjoner er tross alt ikke et flott resultat.

Trinn 2. Design appen din

Dette har mindre å gjøre med HIPAA-krav til programvare enn de fleste andre trinn, da du ganske enkelt må sørge for at brukere kan navigere i appen komfortabelt. Vel, det og ha en klar vei for å be om en kopi av PHI og/eller sletting av den. Men bortsett fra det, bør din UI- og UX-reise ligne ethvert annet programvareprosjekt.

Du vil iterere for å skape behagelige, intuitive grensesnitt og en app med en unik visuell identitet. Dette vil gjøre det enkelt å markedsføre kreasjonen din og sikre at den er svært brukervennlig, selv for folk uten teknisk erfaring.

Trinn 3. Utvikle versjoner

Prototypen din trenger ikke nødvendigvis full HIPAA-etterlevelse for programvareutvikling, da du vil få en følelse for programvarens funksjoner og ytelse. Men, når du forbedrer produktet, blir dette trinnet integrert i HIPAA-etterlevelsen. For hver endring du gjør, vurder hvordan det kan påvirke ditt endelige produkt og dets juridiske status.

Dette vil garantere at dine nye funksjoner ikke går på bekostning av å forstyrre appens sikkerhet eller brukerpersonvern. Vi snakker litt om hvordan AI kan ha potensial for det nedenfor, men det er tilstrekkelig å si at all nettverks- eller dataoverføringsfunksjonalitet må lages nøye. Ikke etterlat noen hull for angripere å snike seg inn.

Trinn 4. QA og polering

Apropos nøye utforming, omfattende testing bidrar ikke bare til å gjøre produktet ditt bedre, men lar også HIPAA-eksperter bekrefte at du har implementert alt riktig. På dette stadiet presenterer du allerede et ferdig produkt, slik at de kan se alle trinnene du tok for å oppnå etterlevelse. Hvis noe er galt, kan de advare deg, og utviklingsteamet vil utbedre eventuelle problemer.

Trinn 5. Lansering og støtte

Sist, men ikke minst, når alt er dobbeltsjekket og polert til perfeksjon, kan du lansere din HIPAA-kompatible løsning. Din første bekymring her er markedsføring, å nå et bredt brukergrunnlag og hente inn deres tilbakemeldinger. Med dette vil du kunne utgi oppdateringer etter lansering, rette feil og generelt fortsette å støtte programvaren din gjennom dens livssyklus.

Hvis du følger vår HIPAA-sjekkliste, som vi tilbyr rett nedenfor, bør du ikke ha noen problemer i det hele tatt. Å presentere brukere med et sikkert, personvernvennlig medisinsk produkt er ikke et problem når du jobber med et dyktig team som JetBase, så ta kontakt hvis du trenger hjelp.

HIPAA-etterlevelsessjekkliste for programvareutvikling i helsesektoren

Ved å bruke de foregående avsnittene kan vi skissere en HIPAA-etterlevelsessjekkliste for programvareutvikling, som dekker ting du må inkludere i arbeidsprosessen din. La oss raskt gå gjennom listen for noen viktige punkter:

- Implementer kryptering i hvile

- Implementer kryptering under overføring

- Aktiver rollebasert autorisering

- Sett opp tilgangsovervåking

- Prosessering for dataanonymisering

- Automatiske databackuper

- Varslingssystem for brudd

- Separering av økosystemlag

Å følge denne sjekklisten for HIPAA-kompatibel programvare vil hjelpe deg med å få de essensielle funksjonene som gjør appen din sikrere og samsvarer med lovgivningens krav. Som vi nevnte tidligere, har imidlertid hvert programvareprosjekt sin egen vei og kan inkludere ekstra tiltak.

Derfor anbefaler vi fortsatt å rekruttere et utkontraktert team med erfaring innen medisinsk programvare og evnen til å navigere HIPAA med en viss kompleksitet. Det er en god idé å gå litt utover standardnivået når man håndterer lovgivningsmessige spørsmål, noe som kan være utfordrende for en nykommer.

Dessuten, selv om du bare implementerer det grunnleggende, er det avgjørende at du reviderer dem. Bare fordi data er kryptert betyr det ikke at krypteringen vil tåle gransking og mulige angrep. En cybersikkerhetsekspert kan verifisere kvaliteten på krypteringen din og andre sikkerhetstiltak. Dette vil være uvurderlig på sikt når disse delene av økosystemet ditt testes i praksis.

Nå som du har en sjekkliste for HIPAA-kompatibel programvare, kan du starte utviklingsprosessen. Men, før vi avslutter, er det ett poeng til vi ønsker å gjøre.

HIPAA-etterlevelse for AI-helseapplikasjoner

AI er en ganske stor kraft i programvareutviklingsindustrien akkurat nå, og med god grunn. 65 % av spurte selskaper rapporterte å bruke det regelmessig, og det har også vist seg å være effektivt innen medisinsk felt. Men passer AI godt når det gjelder HIPAA-etterlevelse for programvare? Vel, det er et tveegget sverd.

På den ene siden vil bruk av tredjeparts AI-modeller i appen din bety at du må legge til flere sikkerhetstiltak for å sikre at ingen PHI lekker. Tross alt trener god AI på dataene den behandler. Så det er viktig å bygge et lukket system der data AI-en jobber med ikke sendes andre steder. Du vil ikke at et annet selskap skal få tak i PHI, stol på oss der.

På den annen side kan AI imidlertid hjelpe med trusseldeteksjon og databehandling, noe som gjør det mye enklere å beskytte PHI og anonymisere pasientdata. Dette fremskynder programvareutviklingen og forbedrer sikkerheten generelt.

Å vite hvordan man bruker verktøy som AI på riktig måte for å garantere HIPAA-etterlevelse for programvareutvikling er vår spesialitet her hos JetBase. Hvis du ønsker en helseløsning som er gjort riktig og fullt ut i samsvar med lokal medisinsk lovgivning – bare send oss en melding.